熊猫烧香图标病毒详解

第八章 熊猫烧香病毒的逆向分析

软件学院 王冬琦

熊猫烧香病毒简介

• 2007年引起全国关注的一系列新闻

熊猫烧香病毒简介

• 熊猫烧香病毒会伪装成Spcolsv.exe进程。 • Spcolsv.exe是Print Spooler的进程,管理所有 本地和网络打印队列及控制所有打印工作。 如果此服务被停用,本地计算机上的打印 将不可用。该进程属 Windows 系统服务。

sub_4082F8—复制自身,传染文件并运行 sub_40CFB4—传染其他文件 sub_40CED4—设置注册表,停止杀毒软件

作业要求

• 2-3小组任意组合一个team,按程序功能模 块自行讨论并分解、分配任务,以组为单 位完成各自分工部分的逆向分析报告 • 大作业中除体现个人所在小组完成的工作 之外,还要说明每位同学自己的工作重点 和完成情况。

逆向分析过程

• 程序入口地址:

有意义的内容从这里开始

分析确定sub_403C98 函数的功能,并重命 名之 分析确定sub_405360 函数的功能,并重命 名之 分析确定sub_404018函 数的功能,并重命名之

逆向分析过程

• 病毒验证和启动部分

三个函数调用,分析他们的功能并根 据功能特解病毒发作的表现尝试理解IDA 解析的结果清晰病毒程序的组成结构 给出病毒的工作流程图及核心函数分析报 告

逆向分析过程

• 没有源程序的情况下,首先考虑目标程序 的类型 首先使用Peid软件分析目标程序

可知目标程序是用Borland Delphi6.0-7.0编译,其余VC++的区别在于函数调用方式和字 符串处理,Delphi默认使用register传递函数的参数

熊猫烧香

熊猫烧香熊猫烧香是一种经过多次变种的蠕虫病毒变种,2006年10月16日由25岁的中国湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要通过下载的档案传染。

对计算机程序、系统破坏严重。

【基本信息】病毒名称:熊猫烧香,Worm.WhBoy.(金山称),Worm.Nimaya.(瑞星称)病毒别名:尼姆亚,武汉男生,后又化身为“金猪报喜”,国外称“熊猫烧香”危险级别:★★★★★病毒类型:蠕虫病毒,能够终止大量的反病毒软件和防火墙软件进程。

影响系统:Win 9x/ME、Win 2000/NT、Win XP、Win 2003 、Win Vista发现时间:2006年10月16日来源地:中国武汉东西湖高新技术开发区关山【病毒制造者】该病毒始作俑者是李俊,武汉新洲区人,25岁。

据他的家人以及朋友介绍,他在初中时英语和数学成绩都很不错,但还是没能考上高中,中专在娲石职业技术学校就读,学习的是水泥工艺专业,毕业后曾上过网络技术职业培训班,他朋友讲他是“自学成才,他的大部分电脑技术都是看书自学的”。

2004年李俊到北京、广州的网络安全公司求职,但都因学历低的原因遭拒,于是他开始抱着报复社会以及赚钱的目的编写病毒了。

他曾在2003年编写了病毒“武汉男生”,2005年他还编写了病毒QQ尾巴,并对“武汉男生”版本更新成为“武汉男生2005”。

此次传播的“熊猫烧香”病毒,作者李俊是先将此病毒在网络中卖给了120余人,每套产品要价500~1000元人民币,每日可以收入8000元左右,最多时一天能赚1万余元人民币,作者李俊因此直接非法获利10万余元。

然后由这120余人对此病毒进行改写处理并传播出去的,这120余人的传播造成100多万台计算机感染此病毒,他们将盗取来的网友网络游戏以及QQ帐号进行出售牟利,并使用被病毒感染沦陷的机器组成“僵尸网络”为一些网站带来流量。

2007年2月12日湖北省公安厅12日宣布,根据统一部署,湖北网监在浙江、山东、广西、天津、广东、四川、江西、云南、新疆、河南等地公安机关的配合下,一举侦破了制作传播“熊猫烧香”病毒案,抓获病毒作者李俊。

熊猫烧高香病毒

熊猫烧高香病毒

“熊猫烧香”,是由李俊制作并肆虐网络的一款电脑病毒,熊猫烧香跟灰鸽子不同,是一款拥有自动传播、自动感染硬盘能力和强大的破坏能力的病毒,它不但能感染系统中exe,com,pif,src,html,asp等文件,它还能终止大量的反病毒软件进程并且会删除扩展名为gho的文件(该类文件是一系统备份工具“GHOST”的备份文件,删除后会使用户的系统备份文件丢失)。

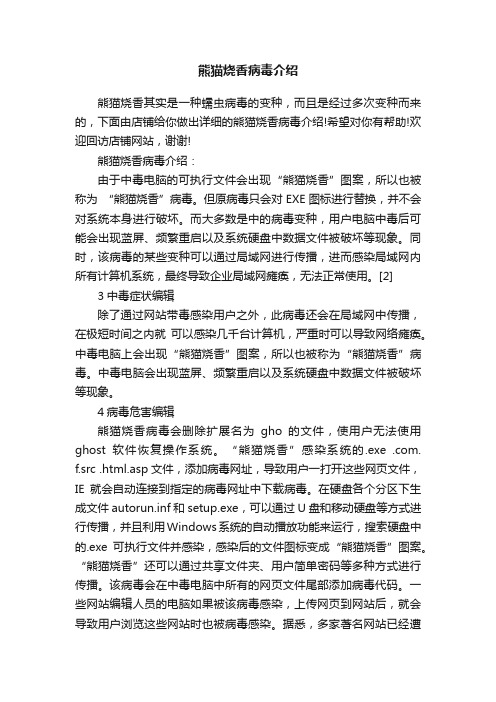

被感染的用户系统中所有.exe可执行文件全部被改成熊猫举着三根香的模样。

2006年10月16日由25岁的湖北武汉新洲区人李俊编写,2007年1月初肆虐网络,它主要通过下载的文件传染。

2007年2月12日,湖北省公安厅宣布,李俊以及其同伙共8人已经落网,这是中国警方破获的首例计算机病毒大案。

2014年,张顺、李俊被法院以开设赌场罪分别判处有期徒刑五年和三年,并分别处罚金20万元和8万元。

熊猫烧香病毒剖析

伪装技术

熊猫烧香病毒会伪装成其他正常 的文件或程序,诱骗用户运行, 从而感染计算机系统。

03 熊猫烧香病毒的防范与应 对

防范措施

安装防病毒软件

选择可靠的品牌和版本,并及时更新病毒库。

提高网络安全意识

不随意打开未知来源的邮件和链接,不下载 和运行未知来源的文件和程序。

定期备份重要数据

以防数据被病毒感染或损坏。

案例二:熊猫烧香病毒的攻击目标与手法

熊猫烧香病毒主要攻击个人计算机和企业网络系统,通过感染操作系统和应用程序,导致系统运行缓 慢、蓝屏、死机等问题。

该病毒会修改系统注册表、劫持浏览器、禁用安全软件等手段,以实现长期驻留和控制用户计算机。

熊猫烧香病毒还会窃取用户个人信息,如账号密码、信用卡信息等,给用户的隐私和财产安全带来严重 威胁。

与其他蠕虫病毒的比较

传播方式

熊猫烧香病毒与蠕虫病毒相似,都是通过网络进行快速传播 。熊猫烧香病毒利用系统漏洞和用户不慎点击恶意链接等方 式感染计算机。

破坏性

熊猫烧香病毒在感染计算机后,会对系统文件进行篡改,导 致计算机出现蓝屏、频繁重启等问题。此外,熊猫烧香病毒 还会下载其他恶意软件,进一步损害系统安全。

自我保护机制

熊猫烧香病毒具有自我保护机制,通过修改系统 文件、注册表等手段,防止病毒被轻易删除或查 杀。

病毒的隐藏与反侦察技术

隐藏技术

熊猫烧香病毒采用多种隐藏技术, 如将自身嵌入到其他正常文件中、 使用加密和混淆等技术隐藏自身 代码等。

反侦察技术

熊猫烧香病毒会检测自身是否被 检测或查杀,一旦发现自身被检 测或查杀,会采取相应的反侦察 措施,如删除自身、破坏系统文 件等。

熊猫烧香病毒是一种网络攻击手段,与其他网络攻击如拒绝服务攻击、SQL注入攻击等有所不同。熊猫烧香病毒 主要针对个人计算机系统进行感染和破坏。

熊猫烧香病毒介绍

熊猫烧香病毒介绍熊猫烧香其实是一种蠕虫病毒的变种,而且是经过多次变种而来的,下面由店铺给你做出详细的熊猫烧香病毒介绍!希望对你有帮助!欢迎回访店铺网站,谢谢!熊猫烧香病毒介绍:由于中毒电脑的可执行文件会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

但原病毒只会对EXE图标进行替换,并不会对系统本身进行破坏。

而大多数是中的病毒变种,用户电脑中毒后可能会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

同时,该病毒的某些变种可以通过局域网进行传播,进而感染局域网内所有计算机系统,最终导致企业局域网瘫痪,无法正常使用。

[2] 3中毒症状编辑除了通过网站带毒感染用户之外,此病毒还会在局域网中传播,在极短时间之内就可以感染几千台计算机,严重时可以导致网络瘫痪。

中毒电脑上会出现“熊猫烧香”图案,所以也被称为“熊猫烧香”病毒。

中毒电脑会出现蓝屏、频繁重启以及系统硬盘中数据文件被破坏等现象。

4病毒危害编辑熊猫烧香病毒会删除扩展名为gho的文件,使用户无法使用ghost软件恢复操作系统。

“熊猫烧香”感染系统的.exe .com.f.src .html.asp文件,添加病毒网址,导致用户一打开这些网页文件,IE就会自动连接到指定的病毒网址中下载病毒。

在硬盘各个分区下生成文件autorun.inf和setup.exe,可以通过U盘和移动硬盘等方式进行传播,并且利用Windows系统的自动播放功能来运行,搜索硬盘中的.exe可执行文件并感染,感染后的文件图标变成“熊猫烧香”图案。

“熊猫烧香”还可以通过共享文件夹、用户简单密码等多种方式进行传播。

该病毒会在中毒电脑中所有的网页文件尾部添加病毒代码。

一些网站编辑人员的电脑如果被该病毒感染,上传网页到网站后,就会导致用户浏览这些网站时也被病毒感染。

据悉,多家著名网站已经遭到此类攻击,而相继被植入病毒。

由于这些网站的浏览量非常大,致使“熊猫烧香”病毒的感染范围非常广,中毒企业和政府机构已经超过千家,其中不乏金融、税务、能源等关系到国计民生的重要单位。

熊猫烧香(精)

李俊只是计算机病毒产业链的发端,整条产业 链制造、贩卖、交易、传播、使用“一条龙”, 环环相扣,最终祸害网络用户,牟取经济利益。 据警方披露,少数地方甚至形成了计算机病毒产 业群。

据警方介绍,在“熊猫烧香” 案中,产业链的每一环都有不 同的牟利方式。病毒制造者有 两种方式,一是“卖病毒”, 按购买者的要求在病毒程序中 填上“指定网址”后把病毒出 售;二是“卖肉机”,因中毒 而被病毒制造者控制的计算机 被称为“肉机”,“肉机”的 资料信息随时可被窃取,“卖 肉机”就是转让控制权。

“熊猫烧香”病毒自2006年12月初开始暴发, 到今年1月中旬,据初步统计,目前“熊猫烧香”病 毒变种数已达90多个,国内多家门户网站被种植这 一病毒,个人用户感染者已经高达几百万。这一病毒 还在互联网上引起恐慌,网民在各论坛上跟帖发表评 论545万余条。一些损失惨重的企业和网民还发出 重金悬赏追查“熊猫烧香”制作者的“通缉令”。国 内外一些主要的安全软件商还展开了唇枪舌战,纷纷 指责对方软件杀毒能力低下。

山东省威海市的王磊是“熊猫烧香”病毒的主 要购买和传播者之一。他本是厨师,但自己琢磨, “用身体养活自己,还不如用大脑养活自己”,不 惜铤而走险,以身试法。他贩卖“熊猫烧香”病毒 不足一个月,赚的钱就已购买了一辆吉普车。 被抓获后,22岁的王磊仰天长叹:“这是个 比房地产来钱还快的暴利产业!”

下一环是“拆信人”, 他们将获取的资料信息通 过网上交易平台出售给普 通网民。“拆信人”往往 不需要专业电脑技术,只 需要花时间在网上交易。 据警方透露,目前在海南 省儋州市、浙江省丽水市 等地方,已出现成群结伙 的“拆信人”,有的团伙 达50多人,有的不仅盗 卖游戏装备,还通过发布 虚假广告等手段直接诈骗 钱财。

“熊猫烧香”

熊猫烧香

一、引言去年秋天回趟老家,适逢家中秋收后“祭宅神”。

期间,听亲家二大娘在香毕吟颂的《十柱香》的佛歌,深有感触:百姓烧香祝的是神仙幸福,盼的是亲人平安—这是作为衣食百姓发自内心的心愿!但如今,正待举国上下、一家老小庆祝金猪佳节到来之际,图1中的这位老兄抢先一步把香烧到了几乎家家户户,烧得各位焦头烂额,人人喊“杀”。

试问这位仁兄:你到底想干什么?图1:“熊猫烧香”病毒感染可执行文件后的文件图标在短短一个月时间里,“熊猫烧香”作者多次发布更新版的变种病毒,每一次都针对以前设计的不完善进行修改,每次更新都几尽感染破坏之能事。

他为什么要如此辛劳地研制病毒程序呢?本人十分同意一些防毒软件专家的观点—“‘熊猫烧香’带有强烈的商业目的,用户感染病毒后,会从后台点击国外的网站,部分变种中含有盗号木马,病毒作者可借此牟利……”。

最近,一份据称是“熊猫烧香”病毒的源代码正在互联网上散播,任何人只要利用Google或者Baidu等搜索工具都可以轻易获得(本人也是如此取得的代码)。

粗略分析该代码后,我们注意到:该病毒在感染至日文操作系统时破坏性尤甚,但对其它语言Windows也造成了严重破坏。

本文中,我想对这个基于Delphi语言所编写的“熊猫烧香源码”作进一步分析,并阐述自己的几点看法。

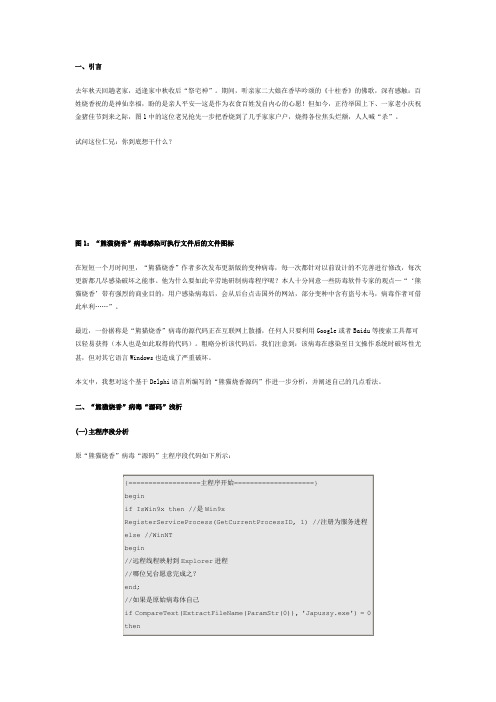

二、“熊猫烧香”病毒“源码”浅析(一)主程序段分析原“熊猫烧香”病毒“源码”主程序段代码如下所示:稍加分析,我们不难绘出其相应的执行流程(如图2):图2:主程序流程图对于代码:虽然源码提供者省略了相应实现,但这是比较基本的编程实现。

通过把自身注册为服务进程,可以使自己随着系统的启动一起启动。

当然,还可以进一步施加技巧而使自己从Windows任务管理器下隐藏显示。

然后,上面代码在判断当前操作系统不是Win9X后,提到“远程线程映射到Explorer进程”一句。

其实这里所用正是Jeffrey Richter所著《Windows 95 Windows NT 3.5高级编程技术》(后多次更句)一书第16章“闯过进程的边界”中详细讨论的“使用远程线程来注入一个DLL”技术。

实例讲解如何干掉-熊猫烧香病毒

实例讲解如何干掉“熊猫烧香”你中过熊猫烧香么?!看到过熊猫拿着三支香的样子么!?中招后如何处理!?看完本文,你将学会如何从计算机中杀掉“熊猫烧香”。

惊险查杀过程1.熊猫烧香病毒:图片就是个熊猫在烧香感觉蛮可爱的!当时并没有很在意!第二天再次打开电脑的时候!几乎电脑所有的EXE文件都成了熊猫烧香图片!这时才有所感觉!部分EXE文件已经无法正常使用!新加一个AUTORUN.INF的文件!当初不明白这个文件的作用!在网上查了一些资料表明。

才知道。

只要用户打开盘符。

就会运行这个病毒!用杀毒软件杀毒!没有效果!看来现在的杀毒软件越来越不行了~..2.想用组合键打开任务管理器!无法打开~失败....想看看注册表有没什么情况。

依然失败!奇怪的是:电脑运行正常。

也都不卡!难道不是病毒.是系统出了问题?从网上下了第三方工具查看进程!果然看到两个可疑进程!FuckJacks.exe貌似是最可疑的不敢贸然终止!赶快问问白度大叔!3.大叔告诉我。

是熊猫病毒的进程!一切正如我意!懒的装系统了!4.先结束FuckJacks.exe进程!开始-运行-CMD 输入:ntsd -c q -p 病毒的PID~终于KILL掉了!一切恢复正常了!兴奋ING...赶快打开注册表突然注册表又关了.看看进程FuckJacks.exe。

又出现了~~那应该它还有个守护进程!找找找。

无发现....奇怪了。

难道他的守护进程插入到系统进程了?不会吧.....头疼一阵...。

5.算了,去向朋友找个专杀工具。

有一个朋友说他写过熊猫的专杀工具!晕~~原来牛人在我身边。

我都没发现~赶快想他请教~~才大概的了解了熊猫烧香~ 叫他给了我一个无壳的熊猫自己分析下~(自己动手.丰衣足食嘛~~)6.用UI32打开熊猫.看到了条用的部分资源!文件执行后。

释放到\system32\FuckJacks.exe下。

7.继续象下可以看到熊猫的一些传播过程相当的经典..有扫描同一网段的电脑~自我复制.等等相当强大公能~同时感染所有盘符的EXE文件~却不对一些重要的系统文件和常用文件进行感染!可见并不想早成太大破坏~修改注册表.禁止打开注册表.甚至禁用了部分服务~~8下面就是重要的时刻了!从后面的代码可以看出!病毒的作者是个非常出色的程序员!有非常好的编程习惯!对病毒的异常运行~进行了很好的定义~都很大段都是作者对病毒运行条件的判断定义~值得注意的一点:在感染EXE文件的同时!感染ASP。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

最近出现新的病毒名为熊猫烧香,危害较大,感染后所有EXE可执行文件图标变成一个烧香的熊猫,大家电脑如出现此现象可认真阅读以下文章:一、病毒描述:含有病毒体的文件被运行后,病毒将自身拷贝至系统目录,同时修改注册表将自身设置为开机启动项,并遍历各个驱动器,将自身写入磁盘根目录下,增加一个Autorun.inf文件,使得用户打开该盘时激活病毒体。

随后病毒体开一个线程进行本地文件感染,同时开另外一个线程连接某网站下载ddos程序进行发动恶意攻击。

二、病毒基本情况:[文件信息]病毒名: Virus.Win32.EvilPanda.a.ex$大小: 0xDA00 (55808), (disk) 0xDA00 (55808)SHA1 : F0C3DA82E1620701AD2F0C8B531EEBEA0E8AF69D壳信息: 未知危害级别:高病毒名: Flooder.Win32.FloodBots.a.ex$大小: 0xE800 (59392), (disk) 0xE800 (59392)SHA1 : B71A7EF22A36DBE27E3830888DAFC3B2A7D5DA0D壳信息: UPX 0.89.6 - 1.02 / 1.05 - 1.24危害级别:高三、病毒行为:Virus.Win32.EvilPanda.a.ex$ :1、病毒体执行后,将自身拷贝到系统目录:%SystemRoot%system32FuckJacks.exeHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun UserinitC:WIN2Ksystem32SVCH0ST.exe2、添加注册表启动项目确保自身在系统重启动后被加载:键路径:HKEY_CURRENT_USERSOFTWAREMicrosoftWindowsCurrentVersionRun键名:FuckJacks键值:C:WINDOWSsystem32FuckJacks.exe键路径:HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun键名:svohost键值:C:WINDOWSsystem32FuckJacks.exe3、拷贝自身到所有驱动器根目录,命名为Setup.exe,并生成一个autorun.inf使得用户打开该盘运行病毒,并将这两个文件属性设置为隐藏、只读、系统。

C:autorun.inf 1KB RHSC:setup.exe 230KB RHS4、关闭众多杀毒软件和安全工具。

5、连接*****下载某文件,并根据该文件记录的地址,下载某ddos程序,下载成功后执行该程序。

6、刷新,某QQ秀链接。

7、循环遍历磁盘目录,感染文件,对关键系统文件跳过,不感染Windows媒体播放器、MSN、IE 等程序。

Flooder.Win32.FloodBots.a.ex$ :1、病毒体执行后,将自身拷贝到系统目录:%SystemRoot%SVCH0ST.EXE%SystemRoot%system32SVCH0ST.EXE2、该病毒后下载运行后,添加注册表启动项目,确保自身在系统重启动后被加载:键路径:HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun键名:Userinit键值:C:WINDOWSsystem32SVCH0ST.exe 3、尝试关闭窗口QQKavQQAV天网防火墙进程VirusScan网镖杀毒毒霸瑞星江民黄山IE超级兔子优化大师木马克星木马清道夫木馬清道夫QQ病毒注册表编辑器系统配置实用程序卡巴斯基反病毒Symantec AntiVirusDubaWindows 任务管理器esteem procs绿鹰PC密码防盗噬菌体木马辅助查找器System Safety Monitor Wrapped gift Killer Winsock Expert游戏木马检测大师小沈Q盗杀手pjf(ustc)IceSword4、尝试关闭进程Mcshield.exe VsTskMgr.exe naPrdMgr.exe UpdaterUI.exe TBMon.exescan32.exe Ravmond.exe CCenter.exe RavTask.exeRav.exeRavmon.exeRavmonD.exeRavStub.exeKVXP.kxpKvMonXP.kxpKVCenter.kxpKVSrvXP.exeKRegEx.exeUIHost.exeTrojDie.kxpFrogAgent.exeLogo1_.exeLogo_1.exeRundl132.exe删除以下启动项SOFTWAREMicrosoftWindowsCurrentVersionRunRavTask SOFTWAREMicrosoftWindowsCurrentVersionRunKvMonXP SOFTWAREMicrosoftWindowsCurrentVersionRunkav SOFTWAREMicrosoftWindowsCurrentVersionRunKAVPersonal50 SOFTWAREMicrosoftWindowsCurrentVersionRunMcAfeeUpdaterUI SOFTWAREMicrosoftWindowsCurrentVersionRunNetwork Associates Error ReportingServiceSOFTWAREMicrosoftWindowsCurrentVersionRunShStatEXE SOFTWAREMicrosoftWindowsCurrentVersionRunYLive.exe SOFTWAREMicrosoftWindowsCurrentVersionRunyassistse禁用以下服务kavsvcAVPAVPkavsvcMcAfeeFrameworkMcShieldMcTaskManagerMcAfeeFramework McShieldMcTaskManagernavapsvcKVWSCKVSrvXPKVWSCKVSrvXPSchedulesharedaccessRsCCenterRsRavMonRsCCenterRsRavMonwscsvcKPfwSvcSNDSrvcccProxyccEvtMgrccSetMgrSPBBCSvcSymantecCore LCNPFMntorMskServiceFireSvc搜索感染除以下目录外的所有.EXE/.SCR/.PIF/.COM文件,并记有标记WINDOWSWinntSystem Volume InformationRecycledWindows NTWindows UpdateWindows Media PlayerOutlook ExpressInternet ExplorerNetMeetingCommon FilesComPlusApplicationsMessengerInstallShield Installation InformationMSNMicrosoft FrontpageMovie MakerMSN Gamin Zone删除.GHO文件添加以下启动位置Documents and SettingsAll UsersStart MenuProgramsStartup Documents and SettingsAll Users「开始」菜单程序启动WINDOWSStart MenuProgramsStartupWINNTProfilesAll UsersStart MenuProgramsStartup监视记录QQ和访问局域网文件记录:c:test.txt,试图QQ消息传送试图用以下口令访问感染局域网文件(GameSetup.exe)1234passwordadminRoot所有根目录及移动存储生成X:setup.exeX:autorun.inf[AutoRun]OPEN=setup.exeshellexecute=setup.exeshellAutocommand=setup.exe删除隐藏共享cmd.exe /c net share $ /del /ycmd.exe /c net share admin$ /del /ycmd.exe /c net share IPC$ /del /y创建启动项:SoftwareMicrosoftWindowsCurrentVersionRunsvcshare=指向%system32%driversspoclsv.exe禁用文件夹隐藏选项SOFTWAREMicrosoftWindowsCurrentVersionExplorerAdvanced FolderHiddenSHOWALLCheckedValue。