数据挖掘中的软计算方法及应用综述

软件工程领域中的数据挖掘和分析

软件工程领域中的数据挖掘和分析在当今技术发展迅速的社会中,软件工程领域的数据挖掘和分析变得越来越重要。

随着云计算、大数据和人工智能等技术的蓬勃发展,数据挖掘和分析在软件工程中扮演着至关重要的角色。

本文将探讨软件工程领域中的数据挖掘和分析的意义、方法以及未来发展方向。

一、数据挖掘和分析的意义在软件工程领域,数据是一种宝贵的资源。

通过数据挖掘和分析,软件工程师可以从大量的数据中发现有价值的信息,进而帮助企业制定决策、改进产品和服务质量,提升用户体验。

数据挖掘和分析可以帮助软件工程师发现隐含的模式、关联、异常和趋势,为问题解决提供重要参考。

此外,数据挖掘和分析还可以帮助软件工程师预测未来的趋势和行为,为业务发展提供科学依据。

二、数据挖掘和分析的方法1. 数据预处理数据预处理是数据挖掘和分析的第一步,它包括数据清洗、数据集成、数据转换和数据规约等操作。

数据预处理的目的是提高数据的质量,减少数据挖掘过程中的误差和干扰。

2. 数据挖掘算法在数据预处理之后,软件工程师可以选择合适的数据挖掘算法来分析数据。

常用的数据挖掘算法包括分类、聚类、关联规则、异常检测和预测等。

软件工程师可以根据问题的特点选择合适的算法,并对算法进行参数调整和优化。

3. 数据可视化数据可视化是将分析结果以图表、图像或动画等形式展示给用户的过程。

通过数据可视化,软件工程师可以更直观地理解和解释数据挖掘的结果,从而提高决策效果和工作效率。

三、数据挖掘和分析的未来发展方向1. 深度学习在数据挖掘中的应用深度学习是人工智能领域的热门技术之一,它能够模拟人类大脑的神经网络结构,实现对大规模复杂数据的高效处理。

未来,深度学习将在软件工程领域的数据挖掘和分析中发挥更重要的作用,实现更精确、更准确的数据分析和决策支持。

2. 异常检测和安全性保障随着网络安全威胁的不断增加,软件工程师对数据挖掘和分析在异常检测和安全性保障方面的应用需求也在增加。

未来,数据挖掘和分析技术将与网络安全技术紧密结合,为企业和个人提供更强大的安全防护措施。

数值计算方法及其在科学中的应用

数值计算方法及其在科学中的应用数值计算方法是一种利用数学模型和计算机算法来解决实际问题的数学方法。

相对于传统的解析方法,数值计算方法在处理复杂的实际问题时更加高效和优秀。

在现代科学技术领域中,数值计算方法已经成为必不可少的工具。

本文将会探讨数值计算方法的相关概念以及其在科学中的应用。

一、“数值计算方法”的概念数值计算方法是使用数值计算器或计算机进行计算的方法,即将公式或算法变换成数字计算机支持的语言进行计算。

其主要应用于数学模型的求解、计算机模拟和统计分析等方面。

数值计算方法思路简单、计算规模可扩展,因此在处理具有复杂结构和高度抽象性的问题时更具有优势。

二、数值计算方法的种类目前,常用的数值计算方法主要有:差分法、积分法、微分方程数值解法、最小二乘法、蒙特卡罗方法等。

二、1 差分法差分法是一种将微分方程离散化成差分方程的方法。

由于连续变化很难处理,所以我们将连续变量转换为离散变量,通过差分去逼近连续变化过程。

这种方法非常珍贵,能在许多领域中得到应用。

例如,差分法可以用来模拟天气预测和流体动力学等。

二、2 积分法积分法是一种通过应用数值积分以逼近给定函数的方法。

它在计算一些复杂的数学问题时特别有用,其原因在于它能够在短时间内执行大量计算。

此外,积分法还被广泛用于金融领域的风险建模和传统的物理学模拟中。

二、3 微分方程数值解法微分方程数值解法是一种通过将微分方程转换为一系列差分方程以求出其数值解。

常见的微分方程数值解法有欧拉法、四阶龙格库塔法、快速傅里叶变换等,这些方法可以用来求解像天体运动、量子力学波动等领域中的一些复杂问题。

二、4 最小二乘法最小二乘法是一种通过拟合数据来研究变量间关系的方法。

它的重点在于通过建立一个匹配数据点的几何图形来确定最佳拟合线条,从而找到一个理想的数学模型。

使用最小二乘法可以做出类似于股票预测、信用评分和医学诊断之类的预测。

二、5 蒙特卡罗方法蒙特卡罗方法是一种通过从概率分布函数中进行随机抽样以计算未知量的方法。

数据挖掘技术在计算机软件工程中的应用研究

数据挖掘技术在计算机软件工程中的应用研究在当今数字化时代,计算机软件工程的发展日新月异,而数据挖掘技术作为一种强大的数据分析手段,正逐渐在这个领域发挥着至关重要的作用。

数据挖掘技术能够从海量的数据中提取有价值的信息和知识,为计算机软件工程的各个方面提供有力的支持和优化。

数据挖掘技术简单来说,就是从大量的数据中发现潜在的模式、关系和趋势的过程。

它综合运用了统计学、机器学习、数据库技术等多种学科的知识和方法,通过数据预处理、模式发现、评估和解释等步骤,将原始数据转化为有用的信息和知识。

在计算机软件工程中,需求分析是项目开发的关键环节。

传统的需求获取方法往往依赖于用户的描述和开发者的经验,存在信息不完整、不准确的问题。

而数据挖掘技术可以通过对已有类似项目的数据进行分析,挖掘出用户的潜在需求和行为模式,为新软件项目的需求定义提供更全面、更准确的依据。

例如,通过分析用户在使用相关软件时的操作记录、反馈信息等,可以了解用户的习惯和偏好,从而更好地确定软件的功能和界面设计。

软件设计阶段,数据挖掘技术可以对软件的架构和模块划分提供参考。

通过分析大量优秀软件的架构设计数据,发现其中的共性和规律,为新软件的架构设计提供借鉴。

同时,还可以利用数据挖掘来评估不同设计方案的优劣,预测软件的性能和可维护性。

在软件测试阶段,数据挖掘技术更是大显身手。

通过对以往软件测试过程中产生的大量数据进行挖掘,可以发现软件中的潜在缺陷模式和错误规律。

例如,分析测试用例的执行结果,找出容易出现错误的模块和功能点,有针对性地加强测试,提高测试效率和质量。

代码优化也是计算机软件工程中的重要任务。

数据挖掘技术可以帮助开发者分析代码的执行情况和性能数据,找出代码中的性能瓶颈和可优化的部分。

例如,通过对程序运行时的资源消耗、执行时间等数据进行挖掘,发现代码中耗时较长的函数或算法,进行针对性的优化,提高软件的运行效率。

在软件维护方面,数据挖掘技术能够协助维护人员快速定位和解决问题。

可信计算技术综述论文

可信计算技术综述论文引言一、可信计算技术的概念与原理可信计算技术是一种通过硬件和软件的相互配合,保证计算过程和结果的可信性和完整性的方法。

其核心原理是通过建立可信的计算环境,包括认证、加密、防护和审计等措施,来保护用户的计算操作不受到未经授权的修改和篡改,同时防止恶意软件等外部攻击。

二、可信计算技术的关键技术1.可信平台模块(TPM):TPM是可信计算的核心技术之一,它在计算设备中构建了一个安全的硬件模块,用于存储和管理认证和加密密钥,以及提供对计算环境的安全监控和控制。

2.安全启动技术:安全启动技术通过验证硬件和软件的完整性,确保计算设备在启动过程中没有被篡改,从而建立起一个可信的计算环境。

3.可信执行环境(TEE):TEE是一种安全的执行环境,可以保护应用程序的执行过程和数据的安全。

TEE结合了硬件和软件的安全特性,使得应用程序可以在一个受保护的环境中运行,防止恶意软件和攻击者对程序进行修改和篡改。

4.数据保护技术:数据保护技术包括数据加密、数据隔离和数据完整性校验等方法,用于保护数据在存储和传输过程中的安全和完整性。

三、可信计算技术的应用领域1.云计算安全:可信计算技术在云计算领域得到广泛应用,用于保护云计算平台中用户的数据安全和隐私,以及防止云计算环境中的恶意攻击。

2.物联网安全:物联网中涉及大量的计算设备和传感器,可信计算技术可以确保这些设备和传感器的可靠性和安全性,防止被黑客攻击和篡改。

3.移动终端安全:可信计算技术可以保护移动设备的操作系统和应用程序不受恶意软件和攻击者的篡改和修改,以及保护用户的隐私和敏感数据。

四、可信计算技术的挑战与发展趋势1.安全漏洞与攻击技术的不断发展,使得可信计算技术面临着日益复杂和多样化的威胁。

2.可信计算技术的性能和成本问题仍然存在,需要更高效和低成本的解决方案。

3.随着物联网和边缘计算的兴起,可信计算技术需要适应这些新兴环境的需求和挑战。

4.可信计算技术与隐私保护的关系需要更好的平衡,以满足用户的个人隐私需求和数据安全需求。

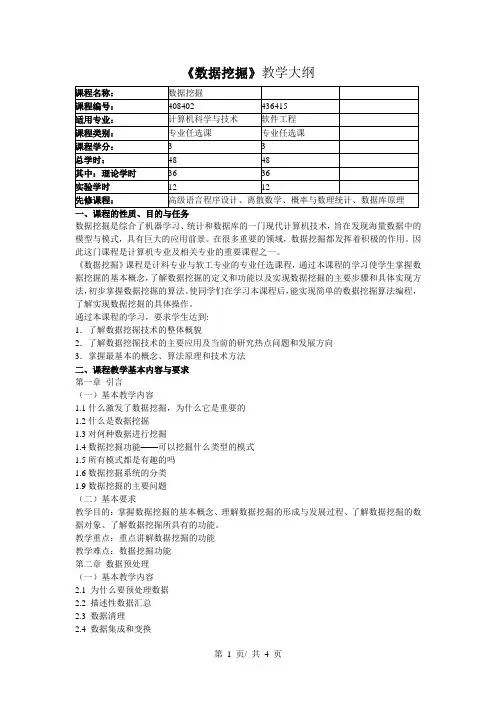

《数据挖掘》教学大纲

《数据挖掘》教学大纲一、课程的性质、目的与任务数据挖掘是综合了机器学习、统计和数据库的一门现代计算机技术,旨在发现海量数据中的模型与模式,具有巨大的应用前景。

在很多重要的领域,数据挖掘都发挥着积极的作用。

因此这门课程是计算机专业及相关专业的重要课程之一。

《数据挖掘》课程是计科专业与软工专业的专业任选课程,通过本课程的学习使学生掌握数据挖掘的基本概念,了解数据挖掘的定义和功能以及实现数据挖掘的主要步骤和具体实现方法,初步掌握数据挖掘的算法。

使同学们在学习本课程后,能实现简单的数据挖掘算法编程,了解实现数据挖掘的具体操作。

通过本课程的学习,要求学生达到:1.了解数据挖掘技术的整体概貌2.了解数据挖掘技术的主要应用及当前的研究热点问题和发展方向3.掌握最基本的概念、算法原理和技术方法二、课程教学基本内容与要求第一章引言(一)基本教学内容1.1什么激发了数据挖掘,为什么它是重要的1.2什么是数据挖掘1.3对何种数据进行挖掘1.4数据挖掘功能——可以挖掘什么类型的模式1.5所有模式都是有趣的吗1.6数据挖掘系统的分类1.9数据挖掘的主要问题(二)基本要求教学目的:掌握数据挖掘的基本概念、理解数据挖掘的形成与发展过程、了解数据挖掘的数据对象、了解数据挖掘所具有的功能。

教学重点:重点讲解数据挖掘的功能教学难点:数据挖掘功能第二章数据预处理(一)基本教学内容2.1 为什么要预处理数据2.2 描述性数据汇总2.3 数据清理2.4 数据集成和变换2.5 数据归约2.6 数据离散化和概念分层产生(二)基本要求教学目的:了解数据预处理的原因,掌握数据预处理的方法。

教学重点:数据清理、数据集成和变换、数据归约、数据离散化和概念分层教学难点:数据归约、数据离散化和概念分层第三章数据仓库与OLAP技术概述(一)基本教学内容3.1 什么是数据仓库3.2 多维数据模型3.3 数据仓库的系统结构3.4 数据仓库实现3.5 从数据仓库到数据挖掘(二)基本要求教学目的:理解数据仓库的概念,了解数据仓库的多维数据模型,理解数据仓库的系统结构,掌握数据立方体的有效计算。

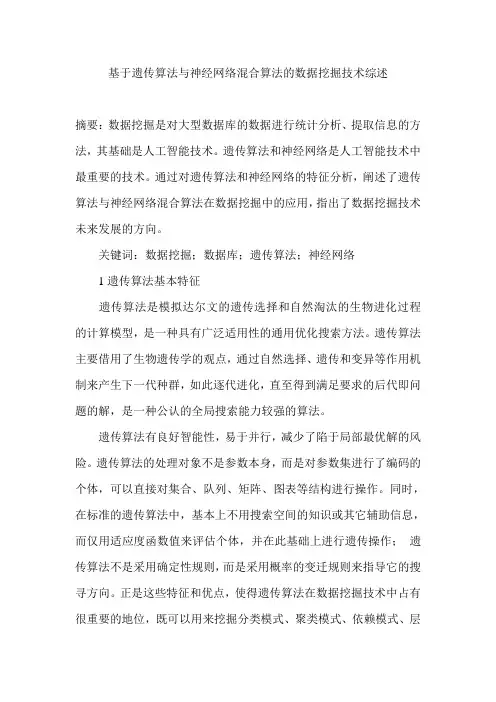

基于遗传算法与神经网络混合算法的数据挖掘技术综述

基于遗传算法与神经网络混合算法的数据挖掘技术综述摘要:数据挖掘是对大型数据库的数据进行统计分析、提取信息的方法,其基础是人工智能技术。

遗传算法和神经网络是人工智能技术中最重要的技术。

通过对遗传算法和神经网络的特征分析,阐述了遗传算法与神经网络混合算法在数据挖掘中的应用,指出了数据挖掘技术未来发展的方向。

关键词:数据挖掘;数据库;遗传算法;神经网络1遗传算法基本特征遗传算法是模拟达尔文的遗传选择和自然淘汰的生物进化过程的计算模型,是一种具有广泛适用性的通用优化搜索方法。

遗传算法主要借用了生物遗传学的观点,通过自然选择、遗传和变异等作用机制来产生下一代种群,如此逐代进化,直至得到满足要求的后代即问题的解,是一种公认的全局搜索能力较强的算法。

遗传算法有良好智能性,易于并行,减少了陷于局部最优解的风险。

遗传算法的处理对象不是参数本身,而是对参数集进行了编码的个体,可以直接对集合、队列、矩阵、图表等结构进行操作。

同时,在标准的遗传算法中,基本上不用搜索空间的知识或其它辅助信息,而仅用适应度函数值来评估个体,并在此基础上进行遗传操作;遗传算法不是采用确定性规则,而是采用概率的变迁规则来指导它的搜寻方向。

正是这些特征和优点,使得遗传算法在数据挖掘技术中占有很重要的地位,既可以用来挖掘分类模式、聚类模式、依赖模式、层次模式,也可用于评估其它算法的适合度。

2神经网络基本特征神经网络是人脑或自然神经网络若干基本特征的抽象和模拟,是以大量的、同时也是很简单的处理单元(神经元)广泛地互相连接形成的复杂非线性系统。

人工神经网络本质上是一个分布式矩阵结构,它根据样本的输入输出对加权法进行自我调整,从而近似模拟出输入、输出内在隐含的映射关系。

建模时,不必考虑各个因素之间的相互作用及各个因素对输出结果的影响机制,这恰好弥补了人们对各个因素及对输出结果的机制不清楚的缺陷,从而解决众多用以往方法很难解决的问题。

神经网络具有大规模的并行处理和分布式的信息存储,有良好的自适应、自组织性,学习能力很强,有较强的联想功能和容错功能,在解决机理比较复杂、无法用数学模型来刻画的问题,甚至对其机理一无所知的问题等,神经网络方法特别适用,是一种用于预测、评价、分类、模式识别、过程控制等各种数据处理场合的计算方法,其应用已经渗透到多个领域,在计算机视觉、模式识别、智能控制、非线性优化、信号处理、经济和机器人等方面取得了可喜的进展。

数据挖掘中的软计算方法及应用综述-最新范文

数据挖掘中的软计算方法及应用综述1在过去的数十年中,随着计算机软件和硬件的发展,我们产生和收集数据的能力已经迅速提高。

许多领域的大量数据集中或分布的存储在数据库中[1][2],这些领域包括商业、金融投资业、生产制造业、医疗卫生、科学研究,以及全球信息系统的万维网。

数据存储量的增长速度是惊人的。

大量的、未加工的数据很难直接产生效益。

这些数据的真正价值在于从中找出有用的信息以供决策支持。

在许多领域,数据分析都采用传统的手工处理方法。

一些分析软件在统计技术的帮助下可将数据汇总,并生成报表。

随着数据量和多维数据的进一步增加,高达109的数据库和103的多维数据库已越来越普遍。

没有强有力的工具,理解它们已经远远超出了人的能力。

所有这些显示我们需要智能的数据分析工具,从大量的数据中发现有用的知识。

数据挖掘技术应运而生。

数据挖掘就是指从数据库中发现知识的过程。

包括存储和处理数据,选择处理大量数据集的算法、解释结果、使结果可视化。

整个过程中支持人机交互的模式[3]。

数据挖掘从许多交叉学科中得到发展,并有很好的前景。

这些学科包括数据库技术、机器学习、人工智能、模式识别、统计学、模糊推理、专家系统、数据可视化、空间数据分析和高性能计算等。

数据挖掘综合以上领域的理论、算法和方法,已成功应用在超市、金融、银行[4]、生产企业[5]和电信,并有很好的表现。

软计算是能够处理现实环境中一种或多种复杂信息的方法集合。

软计算的指导原则是开发利用那些不精确性、不确定性和部分真实数据的容忍技术,以获得易处理、鲁棒性好、低求解成本和更好地与实际融合的性能。

通常,软计算试图寻找对精确的或不精确表述问题的近似解[6]。

它是创建计算智能系统的有效工具。

软计算包括模糊集、神经网络、遗传算法和粗集理论。

2数据挖掘中的软计算方法目前,已有多种软计算方法被应用于数据挖掘系统中,来处理一些具有挑战性的问题。

软计算方法主要包括模糊逻辑、神经网络、遗传算法和粗糙集等。

数据挖掘方法综述

收稿日期:2003-09-281 作者简介:郭秀娟(1961~),女,吉林省德惠市人,副教授,在读博士研究生.文章编号:100920185(2004)0120049205数据挖掘方法综述郭 秀 娟(吉林建筑工程学院计算机科学与工程系,长春 130021)摘要:数据挖掘方法结合了数据库技术、机器学习、统计学等领域的知识,从深层次挖掘有效的模式.数据挖掘技术的常见方法,关联规则、决策树、神经网络、粗糙集法、聚类方法、遗传算法和统计分析方法被应用到各个领域,数据挖掘技术具有广泛的应用前景.关键词:数据挖掘;挖掘工具;挖掘方法;挖掘理论中图分类号:N 37 文献标识码:A 数据挖掘(Data Mining )是从大量的、不完全的、有噪声的、模糊的和随机的数据中,提取隐含在其中的、人们事先不知道的,但又是潜在有用的信息和知识的过程[1-2].人们把原始数据看作是形成知识的源泉,就像从矿石中采矿一样,原始数据可以是结构化的,如关系数据库中的数据,也可以是半结构化的,如文本、图形、图像数据,甚至是分布在网络上的异构型数据.发现知识的方法可以是数学的,可以是非数学的,也可以是演绎的或是归纳的.发现了的知识可以被用于信息管理、查询优化、决策支持、过程控制等,还可以用于数据自身的维护.可以说数据挖掘是一门很广义的交叉学科,它汇聚了不同领域的研究者,尤其是数据库、人工智能、数理统计、可视化、并行计算等方面的学者和工程技术人员[2].数据挖掘技术从一开始就是面向应用领域,它不仅是面向特定数据库的简单检索查询调用,而且,要对数据进行微观、中观乃至宏观的统计、分析、综合和推理,以指定实际问题的求解,企图发现事件间的相互关联,甚至利用已有的数据对未来的活动进行预测.1 数据挖掘的方法 研究的对象是大量的隐藏在数据内部的有用信息,如何获取信息是我们所要解决的问题.数据挖掘从一个新的角度把数据库技术、人工智能、统计学等领域结合起来,从更深层次发掘存在于数据内部新颖、有效、具有潜在效用的乃至最终可理解的模式.在数据挖掘中,数据分为训练数据、测试数据和应用数据3部分.数据挖掘的关键是在训练数据中发现事实,以测试数据作为检验和修正理论的依据,把知识应用到数据中.数据挖掘利用了分类、关联规则、序列分析、群体分析、机器学习、知识发现及其他统计方法,能够通过数据的分析,预测未来.数据挖掘有以下几种常用方法:111 关联规则挖掘 1993年,R 1Agrawal 等人首先提出了关联规则挖掘问题,他描述的是数据库中一组数据项之间某种潜在关联关系的规则.一个典型的例子是:在超市中,90%的顾客在购买面包和黄油的同时,也会购买牛奶.直观的意义是:顾客在购买某种商品时有多大的倾向会购买另外一些商品.找出所有类似的关联规则,对于企业确定生产销售、产品分类设计、市场分析等多方面是有价值的.关联规则是数据挖掘研究的主要模式之一,侧重于确定数据中不同领域之间的关系,找出满足给定条件下的多个域间的依赖关系.关联规则挖掘对象一般是大型数据库(Transactional Database ),该规则一般表示式为:A 1∧A 2∧…A m =>B 1∧B 2∧…B m ,其中,A k (k =1,2,…,m ),B j (j =1,2,…,n )是数据库中的数据项.有Support (A =>B )=P (A ∪B ),Confidence (A =>B )=P (A|B )1数据项之间的 第21卷 第1期2004年3月吉 林 建 筑 工 程 学 院 学 报Journal of Jilin Architectural and Civil Engineering Institute Vol.21 No.1Mar 12004 05吉 林 建 筑 工 程 学 院 学 报第21卷关联,即根据一个事务中某些数据项的出现可以导出另一些数据项在同一事务中的出现[3-4].在关联规则挖掘法的研究中,算法的效率是核心问题,如何提高算法的效率是所要解决的关键.最有影响的是Apriori算法,它探查逐级挖掘,Apriori的性质是频繁项集的所有非空子集都必须是频繁的.112 决策树方法 决策树(decision tree)根据不同的特征,以树型结构表示分类或决策集合,产生规则和发现规律.利用信息论中的互信息(信息增益)寻找数据库中具有最大信息量的字段,建立决策树的一个结点,再根据字段的不同取值建立树的分枝.在每个分枝子集中,重复建立树的下层结点和分枝的过程,即可建立决策树.决策树起源于概念学习系统CL S(Concept Learning System)[5],其思路是找出最有分辨能力的属性,把数据库划分为多个子集(对应树的一个分枝),构成一个分枝过程,然后对每一个子集递归调用分枝过程,直到所有子集包含同一类型的数据.最后得到的决策树能对新的例子进行分类.CL S的不足是它处理的学习问题不能太大.为此,Quinlan提出了著名的ID3学习算法[6],通过选择窗口来形成决策树.从示例学习最优化的角度分析,理想的决策树分为3种:①叶子数最少;②叶子结点深度最小;③叶结点数最少且叶子结点深度最小.寻优最优决策树已被证明是N P困难问题.ID3算法借用信息论中的互信息(信息增益),从单一属性分辨能力的度量,试图减少树的平均深度,却忽略了叶子数目的研究.其启发式函数并不是最优的,存在的主要问题有:(1)互信息的计算依赖于属性取值的数目多少,而属性取值较多的属性并不一定最优.(2)ID3是非递增学习算法.(3)ID3决策树是单变量决策树(在分枝结点上只考虑单个属性),许多复杂概念表达困难,属性间的相互关系强调不够,容易导致决策树中子树的重复或有些属性在决策树的某一路径上被检验多次.(4)抗噪声性差,训练例子中,正例和反例的比例较难控制.针对上述问题,出现许多较好的改进算法,刘晓虎等在选择一个新属性时,并不仅仅计算该属性引起的信息增益,而是同时考虑树的两层结点,即选择该属性后继续选择属性带来的信息增益.Schlimmer和Fisher设计了ID4递增式算法,通过修改ID3算法,在每个可能的决策树结点创建一系列表,每个表由未检测属性值及其示例组成,当处理新例时,每个属性值的正例和反例递增计量.在ID4的基础上,Utgoff 提出了ID5算法,它抛弃了旧的检测属性下面的子树,从下面选择属性构造树.此外,还有许多算法使用了多变量决策树的形式,著名的C415系统也是基于决策树的.113 神经网络方法 模拟人脑神经元方法,以MP模型和HEBB学习规则为基础,建立了3大类多种神经网络模型,即前馈式网络、反馈式网络、自组织网络.它是一种通过训练来学习的非线性预测模型,可以完成分类、聚类等多种数据挖掘任务.神经网络(neural network)是由大量的简单神经元,通过极其丰富和完善的连接而构成的自适应非线性动态系统,并具有分布存储、联想记忆、大规模并行处理、自组织、自学习、自适应等功能[7].网络能够模拟人类大脑的结构和功能,采用某种学习算法从训练样本中学习,并将获取的知识存储于网络各单元之间的连接权中,神经网络和基于符号的传统A I技术相比,具有直观性、并行性和抗噪声性.目前,已出现了许多网络模型和学习算法,主要用于分类、优化、模式识别、预测和控制等领域.在数据挖掘领域,主要采用前向神经网络提取分类规则.神经网络模拟人的形象直觉思维,其中,最大的缺点是“黑箱”性,人们难以理解网络的学习和决策过程.因此,有必要建立“白化”机制,用规则解释网络的权值矩阵,为决策支持和数据挖掘提供说明,使从网络中提取知识成为自动获取的手段.通常有两种解决方案:①建立一个基于规则的系统辅助.神经网络运行的同时,将其输入和输出模式给基于规则的系统,然后用反向关联规则完成网络的推理过程.这种方法把网络的运行过程和解释过程用两套系统实现,开销大,不够灵活;②直接从训练好的网络中提取(分类)规则.这是当前数据挖掘使用得比较多的方法.从网络中采掘规则,主要有以下倾向:(1)网络结构分解的规则提取.它以神经网络的隐层结点和输出层结点为研究对象,把整个网络分解为许多单层子网的组合.这样研究较简单的子网,便于从中挖掘知识.Fu 的KT 算法和Towell 的MofM 算法是有代表性的方法.KT 方法的缺点是通用性差,且当网络比较复杂时,要对网络进行结构的剪枝和删除冗余结点等预处理工作.(2)神经网络的非线性映射关系提取规则.这种方法直接从网络输入和输出层数据入手,不考虑网络的隐层结构,避免了基于结构分解的规则提取算法的不足.Sestito 等人的相似权值法,以及CSW 算法(将网络输入扩展到连续取值),是其中的两种典型算法.当然,在数据挖掘领域,神经网络的规则提取还存在许多问题,即如何进一步降低算法的复杂度,提高所提取规则的可理解性及算法的适用性,研究提取规则集的评估标准和在训练中从神经网络动态提取规则,以及及时修正神经网络并提高神经网络性能等,都是进一步研究的方向.114 粗集方法粗集(rough set )理论的特点是不需要预先给定某些特征或属性的数量描述[4,8],如统计学中的概率分布,模糊集理论中的隶属度或隶属函数等,而是直接从给定问题出发,通过不可分辨关系和不可分辨类确定问题的近似域,从而找出该问题中的内在规律.粗集理论同模糊集、神经网络、证据理论等其它理论均成为不确定性计算的一个重要分支.粗集理论是根据目前已有的给定问题的知识,将问题的论域进行划分,然后对划分后的每一个组成部分确定其对某一概念的支持度,即肯定支持此概念或不支持此概念.在粗集理论中,上述情况分别用3个近似集合来表示正域、负域和边界.在数据挖掘中,从实际系统采集到的数据可能包含各种噪声,存在许多不确定的因素和不完全信息有待处理.传统的不确定信息处理方法,如模糊集理论、证据理论和概率统计理论等,因需要数据的附加信息或先验知识(难以得到),有时在处理大量数据的数据库方面无能为力.粗集作为一种软计算方法,可以克服传统不确定处理方法的不足,并且和它们有机结合,可望进一步增强对不确定、不完全信息的处理能力.粗集理论中,知识被定义为对事物的分类能力.这种能力由上近似集、下近似集、等价关系等概念体现.因为粗集处理的对象是类似二维关系表的信息表(决策表).目前,成熟的关系数据库管理系统和新发展起来的数据仓库管理系统,为粗集的数据挖掘奠定了坚实的基础.粗集从决策表挖掘规则,辅助决策,其关键步骤是求值约简或数据浓缩,包括属性约简Wong SK 和Ziarko W 已经证明求最小约简是一个N P hard 问题[9].最小约简的求解需要属性约简和值约简两个过程,决策表约简涉及到核和差别矩阵两个重要概念.一般来讲,决策表的相对约简有许多,最小约简(含有最小属性)是人们期望的.另一方面,决策表的核是唯一的,它定义为所有约简的交集,所以,核可以作为求解最小约简的起点.差别矩阵突出属性的分辨能力,从中可以求出决策表的核,以及约简规则.借助启发式搜索解决,苗夺谦等人从信息论的角度对属性的重要性作了定义,并在此基础上提出了一种新的知识约简算法M IBAR K ,但其对最小约简都是不完备的.此外,上述方法还只局限于完全决策表.Marzena K 应用差别矩阵,推广了等价关系(相似关系)、集合近似等概念,研究了不完全决策表(属性的取值含有空值的情况)的规则的发展问题,从而为粗集的实用化迈出了可喜的一步.Marzena K 还比较了几种不完全系统的分析方法,得出如下结论:①一个规则是确定的,如果此规则在原不完全系统的每个完全拓展中是确定的;②删除从不完全决策表包含空值的对象后,采掘的知识可能成为伪规则.粗集的数学基础是集合论,难以直接处理连续的属性.而现实决策表中连续属性是普遍存在的,因此,连续属性的离散化是制约粗集理论实用化的难点之一,这个问题一直是人工智能界关注的焦点.连续属性的离散化的根本出发点,是在尽量减少决策表信息损失的前提下(保持决策表不同类对象的可分辨关系),得到简化和浓缩的决策表,以便用粗集理论分析,获得决策所需要的知识.最优离散化问题(离散的切点数最少)已被证明是N P -hard 问题,利用一些启发式算法可以得到满意的结果.总体上讲,现有15 第1期郭秀娟:数据挖掘方法综述25吉 林 建 筑 工 程 学 院 学 报第21卷离散化方法主要分为非监督离散化和监督离散化.前者包括等宽度(将连续值属性的值域等份)和等频率离散化(每个离散化区间所含的对象相同).非监督离散化方法简单,它忽略了对象的类别信息,只能用在属性具有特殊分布的情况.针对上述问题,监督离散化方法考虑了分类信息,提高了离散效果.目前,比较有代表性的监督离散化方法有以下几种:①Holte提出了一种贪婪的单规则离散器(one rule dis2 cretizer)方法;②统计检验方法;③信息熵方法等.这些方法各有特点,但都存在一个不足,即每个属性的离散化过程是相互独立的,忽略了属性之间的关联,从而使得离散结果中含有冗余或不合理的分割点.针对这个问题,有人给出了一种连续属性的整体离散化方法,实验表明,不仅能显著减少离散化划分点和归纳规则数,而且提高了分类精度.连续属性离散化目前还存在的问题是缺乏递增的离散化方法,即当新的对象加入决策表时,原有的分割点可能不是最优或最满意的.粗集理论和其它软计算方法的结合,能够提高数据挖掘能力.Mohua Banerjee等利用集理论获得初始规则集,然后,构造对应的模糊多层神经网络(规则的置信度对应网络的连接权)[10],训练后可得到精化的知识.粗集与其它软计算方法的集成是数据挖掘的一种趋势.目前,基于粗集的数据挖掘在以下方面有待深化.(1)粗集和其它软计算方法的进一步结合问题;(2)粗集知识采掘的递增算法;(3)粗集基本运算的并行算法及硬件实现,将大幅度改善数据挖掘的效率.已有的粗集软件适用范围还很有限.决策表中的实例数量和属性数量受限制.面对大量的数据,有必要设计高效的启发式简化算法或研究实时性较好的并行算法;(4)扩大处理属性的类型范围,实际数据库的属性类型是多样的,既有离散属性,也有连续属性;既有字符属性,也有数值属性.粗集理论只能处理离散属性,因此,需要设计连续值的离散算法.115 遗传算法遗传算法(G A:genetic algorithms)是模拟生物进化过程,利用复制(选择)、交叉(重组)和变异(突变)3个基本算子优化求解的技术.遗传算法类似统计学,模型的形式必须预先确定,在算法实施的过程中,首先对求解的问题进行编码,产生初始群体,然后计算个体的适应度,再进行染色体的复制、交换、突变等操作,优胜劣汰,适者生存,直到最佳方案出现为止.遗传算法在执行过程中,每一代都有许多不同的种群个体同时存在,这些染色体中个体的保留与否取决于它们对环境的适应能力,适应性强的有更多的机会保留下来,适应性强弱是由计算适应性函数f (x)的值决定的,这个值称为适应值(fitness).适应函数f(x)的构成与目标函数有密切的关系,这个函数基本上是目标函数的变种.应用遗传算法解决实际问题,存在以下几方面的问题:(1)编码.把问题参数按某种形式进行编码形成个体,一组个体构成一个种群,编码是一项有创造性的工作,也是遗传算法应用的关键.(2)适应值函数.适应值是对种群中每个个体的评价.它涉及到的问题包括:问题的目标函数的确定、目标函数到适应值函数的映射、适应值函数调整等.(3)交叉.以一定概率P c,对两个个体进行交叉.好的交叉策略能够使种群迅速收敛到最优解.(4)变异.以一定概率P c,对个体上的某种基因(对应于位串上的某位)进行改变.变异是使当前种群进化的必不可少的条件.遗传算法的研究方向遗传算法是多学科结合与渗透的产物,它已发展成为一种自组织、自适应的综合技术,广泛应用在计算机科学、工程技术和社会科学等领域[11].它的研究工作主要集中在以下几个方面:(1)基础理论.包括进一步发展遗传算法理论的数学基础,从理论和试验方面研究它们的计算复杂性.怎样阻止过早收敛也是人们正在研究的问题之一.(2)分布并行遗传算法.遗传算法在操作上具有高度的并行性,许多研究人员都在探索在并行机和分布式系统上高效执行遗传算法的策略.(3)分类系统.分类系统是基于遗传算法的机器学习中的一类,它包括一个简单的基于串规则的并行生成子系统、规则评价子系统和遗传算法子系统.分类系统正在被人们越来越多地应用于科学、工程和经济领域中,是目前遗传算法研究领域中一个非常活跃的领域[12].(4)遗传神经网络.它包括联接权、网络结构和学习规则的进化.遗传算法与神经网络相结合,成功地从时间序列分析来进行财政预算.Muhienbein 分析了多层感知机网络的局限性,并预测下一代神经网络将会是遗传神经网络.(5)进化算法.模拟自然进化过程可以产生鲁棒的计算机算法———进化算法.除上述方法外,还有把数据与结果转化和表达成可视化形式的可视化技术、统计分析方法、云模型方法和归纳逻辑程序等方法[13].2 结语 数据挖掘算法是对上述挖掘方法的具体体现.数据挖掘研究具有广泛的应用前景,它既可应用于决策支持,也可应用于数据库管理系统(DBMS )中.数据挖掘作为决策支持和分析的工具,可以用于构造知识库,在DBMS 中,数据挖掘可以用于语义查询优化、完整性约束和不一致检验.参 考 文 献 [1]Han J ,K ambr M.Data Mining :Concepts and Techniques 〔M 〕.Beijing Higher Education Press ,2001. [2] 张 伟,廖晓峰,吴中福1一种基于遗传算法的聚类新方法〔J 〕1计算机科学,2002,29(6):114-1161 [3]Agrawal R ,Mannila H ,Srikant R ,et al.Fast discovery of association rules :Advances in knowledge discovery and data mining 〔M 〕.California :MIT Press ,1996:307-328. [4]Sanjay Soni Unisys ,Zhaohui Tang Microsoft Corporation ,Jim Y ang Microsoft Corporation Performance Study of Microsoft Data Mining Algorithms August ,2001. [5] 唐华松,姚耀文1数据挖掘中决策树算法的探讨〔J 〕1计算机应用研究,2001,(8):18-221 [6] 李德仁,王树良,李德毅,王新洲1论空间数据挖掘和知识发现的理论与方法〔J 〕1武汉大学学报・信息科学版,2002(6):221-2331 [7] 周志华,陈世福1神经网络集成〔J 〕1计算机学报,2002(6):587-5901 [8] 李永敏,朱善君等1基于粗糙理论的数据挖掘模型〔J 〕1清华大学学报(自然科学版),1999,39(1):110-1131 [9]Pawlak Z.Rough Set Theory and its Applications to Data Analysi 〔J 〕.Cybernetics and syst ,1998,29(7):661-688. [10]Tsumoto S.Automated discovery of positive and negative knowledge in clinical database based on rough set model 〔J 〕.IEEE EMB Mag 2azine ,2000,19(4):415-422. [11] 糜元根1数据挖掘方法的评述〔J 〕1南京化工大学学报,2001(9):105-1091 [12] 吉根林,帅 克,孙志辉1数据挖掘技术及其应用〔J 〕1南京师大学报(自然科学版),2000,23(2):25-271 [13] 李德毅,史雪梅,孟海军1隶属云和隶属云发生器〔J 〕1计算机研究与发展,1995,42(8):32-411Summary of Data Mining MethodsGUO Xiu 2juan(Depart ment of Com puter Engineering ,Jilin A rchitectural and Civil Engineering Institute ,Changchun 130021)Abstract :The good methods and technologies of data mining may get excellent knowledge.This paper presents an overview on data mining methods.First ,the concept of data mining is discussed.Then ,this paper de 2scribes the theories and technologies on data mining ,such as relational rules ,decision tree ,neural network ,rough sets ,clustering analysis ,genetic algorithms ,and statistics analysis.Finally ,how to study data mining is forecasted.K eyw ords :data mining ;mining tools ;mining methods ;data mining theories 35 第1期郭秀娟:数据挖掘方法综述。

数据挖掘技术概述

大数据时代背景下计算机软件技术的应用分析

大数据时代背景下计算机软件技术的应用分析【摘要】本文主要探讨了大数据时代背景下计算机软件技术的应用分析。

在介绍了背景信息、研究目的和研究意义。

在详细分析了大数据技术、机器学习、数据挖掘技术、人工智能技术以及云计算在计算机软件中的应用情况。

在强调了计算机软件技术在大数据时代的重要性,并展望了未来的发展趋势。

通过本文的研究分析,可以看出计算机软件技术在大数据时代的重要性,为实现数据的高效管理和利用提供了重要的支持和保障。

【关键词】大数据时代、计算机软件技术、应用分析、机器学习、数据挖掘、人工智能、云计算、重要性、发展趋势、结论总结1. 引言1.1 背景介绍在大数据时代,随着互联网的不断发展和智能化技术的快速进步,数据量呈指数级增长。

大数据已经成为当今社会的重要资源和竞争力量,对于企业和组织来说,如何更好地利用大数据进行决策和创新已经成为一项重要的课题。

在这样的背景下,计算机软件技术的应用变得愈发重要。

随着大数据技术的不断成熟,越来越多的企业开始意识到通过计算机软件技术,可以更高效地处理和分析海量数据,从而为企业的发展提供有力支持。

从传统的数据处理方式向数据驱动的决策转变,计算机软件已经成为大数据时代不可或缺的一部分。

本文将重点探讨大数据时代背景下计算机软件技术的应用分析,结合大数据技术、机器学习、数据挖掘、人工智能和云计算等方面,探讨它们在现代社会中的应用场景和发展情况,分析其在不同领域中的应用效果和优势,从而进一步探讨计算机软件技术在大数据时代的重要性。

1.2 研究目的研究目的是借助大数据技术在计算机软件领域的应用分析,探讨在当前大数据时代背景下,计算机软件技术的发展现状和未来趋势。

通过深入研究大数据技术在计算机软件中的应用,分析机器学习、数据挖掘、人工智能和云计算等技术在大数据时代的作用与挑战,以期为提升计算机软件技术水平和应对大数据挑战提供理论指导和实践支持。

通过对计算机软件技术在大数据时代的重要性和未来发展趋势进行探讨和总结,旨在为相关领域的研究者和从业者提供启示和帮助,促进计算机软件技术与大数据技术的深度融合和创新发展,推动我国在大数据领域的技术创新和产业升级。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

摘要文章对数据挖掘中软计算方法及应用作了综述。

对模糊逻辑、遗传算法、神经网络、粗集等软计算方法,以及它们的混合算法的特点进行了分析,并对它们在数据挖掘中的应用进行了分类。

关键词数据挖掘;软计算;模糊逻辑;遗传算法;神经网络;粗集1 引言在过去的数十年中,随着计算机软件和硬件的发展,我们产生和收集数据的能力已经迅速提高。

许多领域的大量数据集中或分布的存储在数据库中[1][2],这些领域包括商业、金融投资业、生产制造业、医疗卫生、科学研究,以及全球信息系统的万维网。

数据存储量的增长速度是惊人的。

大量的、未加工的数据很难直接产生效益。

这些数据的真正价值在于从中找出有用的信息以供决策支持。

在许多领域,数据分析都采用传统的手工处理方法。

一些分析软件在统计技术的帮助下可将数据汇总,并生成报表。

随着数据量和多维数据的进一步增加,高达109的数据库和103的多维数据库已越来越普遍。

没有强有力的工具,理解它们已经远远超出了人的能力。

所有这些显示我们需要智能的数据分析工具,从大量的数据中发现有用的知识。

数据挖掘技术应运而生。

数据挖掘就是指从数据库中发现知识的过程。

包括存储和处理数据,选择处理大量数据集的算法、解释结果、使结果可视化。

整个过程中支持人机交互的模式[3]。

数据挖掘从许多交叉学科中得到发展,并有很好的前景。

这些学科包括数据库技术、机器学习、人工智能、模式识别、统计学、模糊推理、专家系统、数据可视化、空间数据分析和高性能计算等。

数据挖掘综合以上领域的理论、算法和方法,已成功应用在超市、金融、银行[4]、生产企业 [5]和电信,并有很好的表现。

软计算是能够处理现实环境中一种或多种复杂信息的方法集合。

软计算的指导原则是开发利用那些不精确性、不确定性和部分真实数据的容忍技术,以获得易处理、鲁棒性好、低求解成本和更好地与实际融合的性能。

通常,软计算试图寻找对精确的或不精确表述问题的近似解[6]。

它是创建计算智能系统的有效工具。

软计算包括模糊集、神经网络、遗传算法和粗集理论。

2 数据挖掘中的软计算方法目前,已有多种软计算方法被应用于数据挖掘系统中,来处理一些具有挑战性的问题。

软计算方法主要包括模糊逻辑、神经网络、遗传算法和粗糙集等。

这些方法各具优势,它们是互补的而非竞争的,与传统的数据分析技术相比,它能使系统更加智能化,有更好的可理解性,且成本更低。

下面主要对各种软计算方法及其混合算法做系统性的阐述,并着重强调它们在数据挖掘中的应用情况。

2.1 模糊逻辑模糊逻辑是1965年由泽德引入的,它为处理不确定和不精确的问题提供了一种数学工具。

模糊逻辑是最早、应用最广泛的软计算方法,模糊集技术在数据挖掘领域也占有重要地位。

从数据库中挖掘知识主要考虑的是发现有兴趣的模式并以简洁、可理解的方式描述出来。

模糊集可以对系统中的数据进行约简和过滤,提供了在高抽象层处理的便利。

同时,数据挖掘中的数据分析经常面对多种类型的数据,即符号数据和数字数据。

nauck[7]研究了新的算法,可以从同时包含符号数据和数字数据中生成混合模糊规则。

数据挖掘中模糊逻辑主要应用于以下几个方面:(1)聚类。

将物理或抽象对象的集合分组成为由类似的对象组成的多个类的过程被称为聚类。

聚类分析是一种重要的人类行为,通过聚类,人能够识别密集的和稀疏的区域,因而发现全局的分布模式,以及数据属性之间有趣的关系。

模糊集有很强的搜索能力,它对发现的结构感兴趣,这会帮助发现定性或半定性数据的依赖度。

在数据挖掘中,这种能力可以帮助阻止搜到无用和微不足道的知识。

研究者为此发展了模糊聚类算法,并得到了广泛应用[8]。

在高维数据挖掘中有太多的属性要考虑,因此知识简约就非常的必要。

属性聚类的实质就是知识简约,所谓知识约简,就是在保持知识库的分类或者决策能力不变的条件下,删除不重要的或冗余的知识,最小约简(含有最小属性)是人们所期望的,且约简结果是不确定的。

所以模糊聚类成为知识简约的有力工具。

(2)关联规则。

数据挖掘重要的一点是关联规则的发现,关联规则挖掘是寻找给定数据集中属性间的关联。

其中,布尔关联规则考虑的是关联的属性在与不在的二维特征,概化关联规则描述的是属性的分层关系,量化关联规则描述的是量化的属性(既离散化的属性)间的关联[9]。

由于使用模糊概念表示的规则更符合人的思维和表达习惯,增强了规则的可理解性,所以模糊技术已成为数据挖掘系统中的关键技术。

文献 [10]中用模糊分类开拓了概化关联规则。

(3)数据概化。

概化发现是数据挖掘重要部分之一。

它将大的数据集从较低的概念层抽象到较高的概念层,用可理解的信息来表达数据库中最重要的部分,并提供给用户。

大数据集的语言概化通过有效的程度来获得,参考的标准内容在挖掘任务中。

系统由概述、一致性程度真实和有效性组成。

已经发现的最有兴趣的语言概化并不琐碎,却很人性化。

实际上,它并不能自动地进行概化,需要人的操作。

kacprzyk和zadrozny[11]发展了功能依赖度,语言概化使用了自然和可理解性的词汇,它支持模糊元素,包括属性间模糊的、重要的相互作用。

首先,用户必须制定概化兴趣度,然后系统从数据库中获得记录,并计算每个概化的有效性,最后,选择最适合的语言概化。

此方法通过网络浏览器已用在因特网上。

模糊值、模糊联系和语言量都通过java来定义。

(5)图像检索。

随着近来由多种媒体数据构成的多媒体信息仓库数据的增加,基于内容的图像检索开始活跃在这个领域。

和传统数据库中基于精确匹配的关键字来检索信息不同,基于内容的图像检索系统的信息是一个图像的可视特征。

如颜色、纹理、形状等。

由于检索中查询要求往往是根据人的主观性所决定,因此很大程度上带有模糊性。

对于图像纹理,习惯于用“很粗”、“中等”、“弱”这样的一些模糊概念来描述;形状一般用“几何形的”、“立体形的”或“似长方形的”、“正方形的”等概念描述;颜色特征通常用“很艳”、“一般”、“暗淡”或“大红”、“紫红”、“红”这样的模糊概念来描述。

所以基于内容是图像检索是基于图像的相似特征来检索的。

2.2 神经网络数据挖掘的困难主要存在于三个方面:首先,巨量数据集的性质往往非常复杂,非线性、时序性与噪音普遍存在;其次,数据分析的目标具有多样性,而复杂目标无论在表述还是在处理上均与领域知识有关;第三,在复杂目标下,对巨量数据集的分析,目前还没有现成的且满足可计算条件的一般性理论与方法。

研究者们主要是将符号型机器学习方法与数据库技术相结合,但由于真实世界的数据关系相当复杂,非线性程度相当高,而且普遍存在着噪音数据,因此这些方法在很多场合都不适用。

因为神经网络的黑箱问题,在数据挖掘的初期并不看好,然而,神经网络由于本身良好的鲁棒性、自组织自适应性、并行处理、分布存储和高度容错等特性,以及它对未经训练的数据分类模式的能力,非常适合解决数据挖掘中存在的以上问题,因此近年来越来越受到人们的关注。

规则抽取方法是解决“黑箱问题”的有效手段。

神经网络规则抽取的研究最早开始于80年代末。

1988年,gallant[13]设计了一个可以用if-then规则解释推理结论的神经网络专家系统。

根据设计思想的不同,目前的规则提取方法大致可以分成两大类,即基于结构分析的方法和基于性能分析的方法。

基于结构分析的神经网络规则抽取方法把规则抽取视为一个搜索过程,其基本思想是把已训练好的神经网络结构映射成对应的规则。

由于搜索过程的计算复杂度和神经网络输入分量之间呈指数级关系,当输入分量很多时,会出现组合爆炸。

因此,此类算法一般采用剪枝聚类等方法来减少网络中的连接以降低计算复杂度。

rx算法[14]首先用权衰减方法构造bp网络(该网络中连接权的大小反映了连接的重要程度),然后对网络进行修剪,在预测精度不变的情况下删除次要连接,在对网络进行充分简化的条件下,对隐藏层结点的激活值进行聚类,根据不同的隐藏层结点激活值用穷举搜索的办法来寻找从输入层到隐藏层和从隐藏层到输出层的规则.与基于结构分析的方法不同,基于性能分析的神经网络规则抽取方法并不对神经网络结构进行分析和搜索,而是把神经网络作为一个整体来处理,这类方法更注重的是抽取出的规则在功能上对网络的重现能力,即产生一组可以替代原网络的规则。

较有代表性的算法是sestito 等人提出的相似权值法[15],这种方法将输出节点添加到输入层去与输入节点进行比较。

1994年,craven和shavlik[16]为神经网络规则抽取任务下了一个定义:给定一个训练好的神经网络以及用于其训练的训练集,为网络产生一个简洁而精确的符号描述。

在文献[16]的基础上,1996年,craven和shavlik[17]提出了trepan算法。

该算法首先用训练好的神经网络对示例集进行分类,然后将该集合作为训练集提供给决策树学习算法,从而构造出一棵与原网络功能接近的、使用mofn表达式作为内部划分的决策树。

trepan的计算量较低。

1997年,craven和shavlik[18]将trepan用于一个噪音时序任务,即美元–马克汇率预测,取得了比现有方法更好的效果。

2.3 遗传算法遗传算法是一种基于生物自然选择与遗传机理的随机搜索算法,是一种仿生全局优化方法。

它是美国 michigan大学的holland教授于1975年首先提出的。

遗传算法中包含了5个基本要素:①参数编码;②初始群体的设定;③适应度函数的设计;④遗传操作设计;⑤控制参数设定。

遗传算法具有十分顽强的鲁棒性、自适应性,其在解决大空间、多峰值、非线性、全局优化等复杂度高的问题时具有独特的优势。

因此,遗传算法在数据挖掘技术越来越显示出其重要的地位。