STC单片机唯一ID保护及例子及思路

stc单片机教程

stc单片机教程一、教学内容本节课我们将学习STC单片机的基本知识和操作。

教材为《STC单片机教程》。

主要内容包括:STC单片机的硬件结构和功能、编程语言、编程环境和基本编程方法。

二、教学目标1. 了解STC单片机的硬件结构和功能。

2. 掌握STC单片机的编程语言和编程环境。

3. 学会使用STC单片机进行基本编程。

三、教学难点与重点重点:STC单片机的硬件结构和功能,编程语言,编程环境和基本编程方法。

难点:STC单片机的编程环境和基本编程方法。

四、教具与学具准备教具:电脑、投影仪、STC单片机开发板。

学具:每个学生一台电脑,安装有STC单片机编程软件。

五、教学过程1. 引入:通过展示STC单片机在生活中的应用实例,引起学生的兴趣。

2. 讲解:讲解STC单片机的硬件结构和功能,通过实物和图示进行讲解,让学生直观理解。

3. 演示:使用STC单片机开发板进行编程和控制,展示STC单片机的功能。

4. 练习:让学生通过编程实现简单的功能,加深对STC单片机的理解和掌握。

六、板书设计板书设计主要包括STC单片机的硬件结构和功能,编程语言,编程环境和基本编程方法。

七、作业设计1. 请简述STC单片机的硬件结构和功能。

答案:STC单片机的硬件结构包括CPU、内存、定时器/计数器、并行接口、串行接口等部分,其功能包括数据处理、控制、定时、计数等。

2. 请简述STC单片机的编程语言。

答案:STC单片机使用C语言进行编程。

3. 请简述STC单片机的编程环境。

答案:STC单片机的编程环境包括集成开发环境(IDE)和编程器。

八、课后反思及拓展延伸本节课学生对STC单片机的硬件结构和功能有了基本的了解,但在编程环境的操作上还存在一些问题,需要在今后的教学中加强练习和指导。

对于拓展延伸,可以让学生学习STC单片机的定时器/计数器的编程,进一步提高对STC单片机的理解和掌握。

重点和难点解析一、教学内容本节课我们将学习STC单片机的基本知识和操作。

stc单片机eeprom读写程序

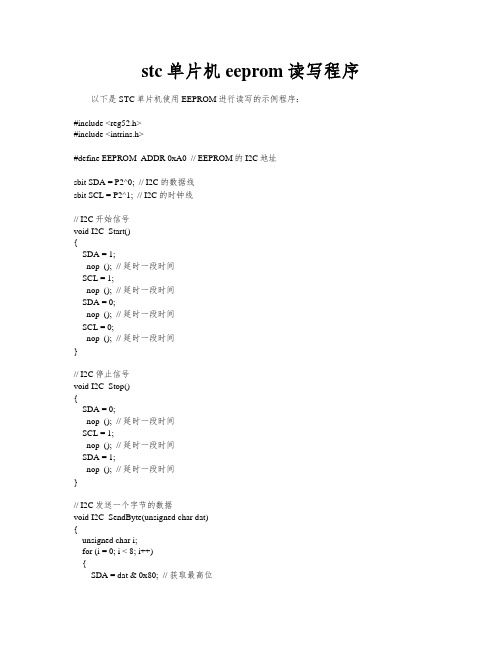

stc单片机eeprom读写程序以下是STC单片机使用EEPROM进行读写的示例程序:#include <reg52.h>#include <intrins.h>#define EEPROM_ADDR 0xA0 // EEPROM的I2C地址sbit SDA = P2^0; // I2C的数据线sbit SCL = P2^1; // I2C的时钟线// I2C开始信号void I2C_Start(){SDA = 1;_nop_(); // 延时一段时间SCL = 1;_nop_(); // 延时一段时间SDA = 0;_nop_(); // 延时一段时间SCL = 0;_nop_(); // 延时一段时间}// I2C停止信号void I2C_Stop(){SDA = 0;_nop_(); // 延时一段时间SCL = 1;_nop_(); // 延时一段时间SDA = 1;_nop_(); // 延时一段时间}// I2C发送一个字节的数据void I2C_SendByte(unsigned char dat){unsigned char i;for (i = 0; i < 8; i++){SDA = dat & 0x80; // 获取最高位dat <<= 1;_nop_(); // 延时一段时间SCL = 1;_nop_(); // 延时一段时间SCL = 0;_nop_(); // 延时一段时间}SDA = 1;_nop_(); // 延时一段时间SCL = 1;_nop_(); // 延时一段时间SCL = 0;_nop_(); // 延时一段时间}// I2C接收一个字节的数据unsigned char I2C_ReceiveByte(){unsigned char i, dat = 0;SDA = 1;for (i = 0; i < 8; i++){_nop_(); // 延时一段时间SCL = 1;_nop_(); // 延时一段时间dat <<= 1;dat |= SDA;SCL = 0;}return dat;}// 在EEPROM中写入一个字节的数据void EEPROM_WriteByte(unsigned char addr, unsigned char dat) {I2C_Start();I2C_SendByte(EEPROM_ADDR | 0); // 发送写入指令I2C_SendByte(addr); // 发送地址I2C_SendByte(dat); // 发送数据I2C_Stop();}// 从EEPROM中读取一个字节的数据unsigned char EEPROM_ReadByte(unsigned char addr){unsigned char dat;I2C_Start();I2C_SendByte(EEPROM_ADDR | 0); // 发送写入指令 I2C_SendByte(addr); // 发送地址I2C_Start();I2C_SendByte(EEPROM_ADDR | 1); // 发送读取指令 dat = I2C_ReceiveByte(); // 读取数据I2C_Stop();return dat;}。

基于STC15W204S模拟单总线EEPROM芯片DS2431

基于STC15W204S模拟单总线EEPROM芯片DS2431基于STC15W204S 单片机研究模拟了单总线EEPROM 芯片DS2431。

SOP-8 封装的STC15W204S 单片机具有引脚少、价格便宜、不需要外部晶振、内部时钟从 5 MHz ~ 35 MHz 可设置的优点。

DS2431 是一款具有 1 024 bit 的 1 Wire EEPROM 芯片,它具有 4 页× 256 bit 的存储空间,64 位唯一不可更改的光刻。

引言 DS2431 是一款具有64 位唯一光刻的 1 024 bitEEPROM 芯片。

模拟DS2431 就是要模拟DS2431 的64 位光刻和数据的存储,从而实现用单片机模拟的DS2431 和原来的DS2431 具有相同的64 位光刻和数据存储功能。

利用64 位光刻的不可更改的特性,DS2431 广泛应用于硬件电路加密、设备唯一ID 序列号、关键信息存储、知识产权保护、安全功能控制等。

单总线设备具有简单的线路、较少的硬件开销和低廉的成本等优点,便于总线扩展和维护[1-2]。

作为一种简单的信号传输电路,1-Wire 总线用一根数据线来实现一个或者一个以上的从器件和主控制器之间的半双工通信。

单总线通信可以通过初始化 1 -W i r e 器件、识别1-Wire 器件和主机与从机之间数据交换三个步骤来实现[3-4]。

它是主从结构,主机呼叫从器件的时候,从器件才进行应答[5]。

所以,主机只有通过严格的单总线命令序列来访问1-Wire器件,即初始化从器件、ROM、功能命令[6-7]。

如果出现序列混乱,1-Wire器件将不会相应主机的命令[8-9]。

模拟1-Wire 器件要求单片机严格应对单总线命令序列和命令时隙,要求单片机对主机发出的命令进行应答[10]。

通过对DS2431 应答模拟从而达到用单片机模拟。

STM8 STM32芯片程序加密方法

STM8 STM32 ID程序加密方法

一、两层保护

a)读保护。

设置读保护功能,使芯片中的程序无法被读出。

当关闭读保

护功能时,芯片会自动擦除flash中的所有程序;

b)唯一的ID识别。

每片STM32芯片都带有唯一的ID,在程序中加入

ID验证,使程序只能在一个ID下运行。

万一程序被拷贝出来,烧入

其它的STM32芯片中也不能运行。

特点:有两重保护,芯片可重复使用。

二、熔丝方案

1. 功能简介:通过烧断芯片程序烧写口的熔丝,防止芯片中的程序被读出或

修改;

2. 特点:熔丝一旦烧断,程序就无法读写,程序升级只能换芯片。

三、利用id做软件加密

1,如果板子上有外部存储器,可以先编写一个程序,利用算法把id计算得到一些值存入外部存储器,然后再烧写真正的程序,真正的程序去校验外部存储器的数据是否合法即可

2,利用板子上按键组合,或是上电按住某些键,程序在这个时候利用算法把id计算得到一些值存入程序区(stm8为EE区),程序运行时去验证程序区数据是否正确

3,轩微编程器有软件加密的功能,编程器会读芯片id,根据算法直接改写缓冲区,达到软件加密的作用

4,读出的id通过一定算法,例如异或加上一个数,得到的数据存入flash(只运行一次,运行后标志位也存入flash),下次读到这个标志位,就不运行这个程序。

四、做软件加密时注意

1,不要在程序中直接出现id地址,例如STM32:1FFFF7E8 1FFFF7EC 1FFFF7F0 STM8: 0x4865~0x4870

2, 利用校验和或是crc对程序区进行校验,防止改程序。

STC单片机EEPROM读写程序

STC单片机EEPROM读写程序在单片机中,EEPROM(Electrically Erasable Programmable Read-Only Memory)是一种非易失性存储器,可以用于存储数据,即使在断电情况下,数据也会被保留。

因此,掌握STC单片机的EEPROM读写程序对于开发嵌入式系统非常重要。

一、EEPROM简介EEPROM是一种可重复擦写的存储器,可用于存储小量数据。

与Flash存储器相比,EEPROM具有更快的写入和擦除速度。

在STC单片机中,EEPROM的存储容量通常较小,一般在几个字节到几千字节之间。

二、EEPROM读操作在STC单片机中,进行EEPROM读操作需要按照以下步骤进行:1. 初始化I2C总线:STC单片机使用I2C总线进行EEPROM读写操作,因此需要先初始化I2C总线。

通过设置相关寄存器,设置I2C 总线的速度和地址。

2. 发送设备地址:确定要读取的EEPROM设备的地址,并发送到I2C总线。

3. 发送寄存器地址:确定要读取的EEPROM寄存器地址,并将其发送到I2C总线。

4. 发送读命令:向EEPROM发送读命令,以启动读操作。

5. 读取数据:从EEPROM中读取数据,并保存到变量中。

6. 结束读操作:完成读操作后,关闭I2C总线。

三、EEPROM写操作类似于读操作,进行EEPROM写操作也需要按照一定的步骤进行:1. 初始化I2C总线:同样地,首先需要初始化I2C总线。

2. 发送设备地址:确定要写入的EEPROM设备的地址,并发送到I2C总线。

3. 发送寄存器地址:确定要写入的EEPROM寄存器地址,并将其发送到I2C总线。

4. 发送写命令:向EEPROM发送写命令,以启动写操作。

5. 写入数据:将要写入EEPROM的数据发送到I2C总线。

6. 结束写操作:完成写操作后,关闭I2C总线。

四、注意事项在进行EEPROM读写操作时,需要注意以下几点:1. 确保正确的设备地址:要与EEPROM的地址匹配,否则无法进行有效的读写操作。

STC单片机选型指南

波特率 256 2 1-2个 无 无 15 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 16 有 有 256 2 1-2个 无 无 15 有 有

封装 S 48Pin P 44个 I/O I

全球唯一ID号

字节

有独立

每秒

位

门槛 外部 定时

优先选择

无法解密

波特率

电压 中断 器

LQFP44

STC11L60XE 3.6 - 2.1 60K 1280 2 1-2个 无 无 40 有 有 1K 有 有 5个 有 PDIP40 LQFP/PLCC 无 无

STC11L56XE 3.6 - 2.1 56K 1280 2 1-2个 无 无 40 有 有 5K 有 有 5个 有 PDIP40 LQFP/PLCC 无 无

张彦欣单片机()

STC11xx系列 11F-10F系列资料下载

型号 1T 8051 有外部总线

工作电压 Flash SRAM 定 UART

(V)

程序 字节 时 异步

存储器

器 串口

PCA A/D I/O 看 内

PWM 8路 数量 门 置

25万

D/A 次

狗复

EEP 内部 ROM 低压 字节 中断

封装 S

张彦欣单片机()

1T 8051

(V)

全球唯一ID号

MCU常见的加密手段

MCU常见的加密⼿段现在的MCU程序可能别⼈花⼏百块钱就能破解,为了防⽌⼤家的程序不被剽窃,今天给⼤家分享点加密的内容。

⼀、常见加密⽅法本节不讲加密具体实现算法,只讲常见加密⽅法。

1.程序写保护这种⽅法是最常见,也是最简单的⼀种。

现在的MUC基本都有写保护功能,但是这种容易被⼈破解。

2.烧断数据总线这个⽅法听起来不错,但有损坏的风险,同样也能破解。

3.软件加密是⼀些防⽌别⼈读懂程序的⽅法,单⼀的这种⽅法不能防⽌别⼈全盘复制,须配合其他的加密算法。

4.添加外部硬件电路的加密⽅法这个⽅法效果看起来⽐较好,但会增加成本。

5.芯⽚打磨改型这个⽅法改了型号能误导,但同时也增加成本,解密者⼀般也能分析出来。

6.通过通过联⽹加序列号加密通过连接⽹络,在你的MCU中⽣成⼀个唯⼀的随机长序列号,并加⼊复杂的特种算法,或加⼊你们重新编码的企业信息在⾥⾯,每个芯⽚内不同,复制者只能复制到⼀个序列号。

7.通过MCU唯⼀的标识加密以前很多MCU没有唯⼀标识码,现在的很多MCU都具有唯⼀标识码了。

这个⽅法⽐较好,简单省事,能很好的防⽌复制。

⼆、读保护 + 唯⼀ID加密使⽤读保护 + 唯⼀ID的加密是最常⽤的⼀种⽅法,也是推荐⼤家使⽤的⼀种⽅法。

1.唯⼀ID现在正规的芯⽚,每颗出⼚的时候都带了⼀个唯⼀标识码,这个号码是唯⼀不重复的,⽐如STM32的就使⽤96位作为唯⼀ID。

和我们每个⼈的⾝份证号码⼀样,现在刚出⽣的婴⼉,上户的时候就给他⼀个⾝份证号,那么每个芯⽚⼀⽣产出来,也就具备了这个⾝份证号。

2.加密原理读保护就不⽤说了,增加被破解难度。

使⽤唯⼀ID加密的⽅法很多,这⾥说⼀种简单的⽅法:出⼚时程序读取唯⼀ID并保存在⼀个位置,以后程序执⾏之前,要读取并匹配这个唯⼀ID,⼀致才执⾏程序。

当然,这种⽅法是最基础的原理,但也存在被破解的风险。

所以,存储的数据,以及读取验证这两个地⽅需要进⼀步添加⼀些算法。

这样操作之后,即使别⼈读取了你的程序,也是⽆法正常执⾏。

STM32神舟IV号(STM32F107VCT6)开发板-产品唯一ID身份标识实验--STM32_QQ群:101409705

神舟系列开发板资料之神舟IV号用户手册STM32开发板产品目录:神舟 I 号: STM32F103RBT6 (不带 TFT 触摸彩屏)神舟 I 号: STM32F103RBT6 + 2.4"TFT 触摸彩屏神舟 I 号: STM32F103RBT6 + 2.8"TFT 触摸彩屏神舟 II号: STM32F103VCT6 (不带 TFT 触摸彩屏)神舟 II号: STM32F103VCT6 + 2.8"TFT 触摸彩屏神舟 II号: STM32F103VCT6 + 3.2"TFT 触摸彩屏神舟III号: STM32F103ZET6 (不带 TFT 触摸彩屏)神舟III号: STM32F103ZET6 + 2.8"TFT 触摸彩屏神舟III号: STM32F103ZET6 + 3.2"TFT 触摸彩屏神舟 IV号: STM32F107VCT6 (不带 TFT 触摸彩屏)神舟 IV号: STM32F107VCT6 + 2.8"TFT 触摸彩屏神舟 IV号: STM32F107VCT6 + 3.2"TFT 触摸彩屏声明本手册版权归属所有, 并保留一切权利。

非经书面同意,任何单位或个人不得擅自摘录本手册部分或全部内容,违者我们将追究其法律责任。

本文档为网站推出的神舟IV号STM32开发板配套用户手册,详细介绍STM32芯片的开发过程和神舟IV号开发板的使用方法。

本文档如有升级恕不另行通知,欢迎您访问 论坛获取最新手册文档及最新固件代码。

目录1.第一章硬件篇 (13)1.1.神舟IV号STM32F107VCT开发板简介 (13)1.2.神舟IV号开发板硬件详解 (22)1.2.1.MCU处理器 (22)1.2.2.JTAG/SWD调试下载接口 (26)1.2.3.10M/100M以太网接口 (26)B 2.0 OTG电路 (31)1.2.5.触摸TFT彩屏接口 (34)1.2.6.音频解码电路 (34)1.2.7.SD卡接口 (35)1.2.8.315M无线模块接口 (35)1.2.9. 2.4G无线模块接口 (37)1.2.10.两组CAN总线接口 (37)1.2.11.RS232C串口 (38)1.2.12.485总线接口 (39)1.2.13.SPI FLASH (40)1.2.14.I2C EEPROM (40)1.2.15.蜂鸣器电路 (41)1.2.16.复位电路 (42)1.2.17.LED指示灯 (42)1.2.18.按键输入 (43)1.2.19.RTC实时时钟电路 (43)1.2.20.电位器AD电路 (43)1.2.21.AD、DA转换和PWM接口 (44)1.2.22.电源电路 (44)1.2.23.扩展接口 (45)2.第二章软件篇 (47)2.1.RVMDK简介 (47)2.2.新建RVMDK工程 (47)2.3.代码的编译 (54)2.4.在线仿真与程序下载 (56)2.5.神舟IV号实验例程结构 (58)2.6.RVMDK使用技巧 (61)2.6.1.快速定位函数/变量被定义的地方 (61)2.6.2.快速注释与快速消注释 (62)2.6.3.快速打开头文件 (63)3.第三章基本操作篇 (64)3.1.如何安装JLINK驱动程序 (64)3.2.如何使用JLINK仿真器软件 (66)3.2.1.如何使用J-FLASH ARM 烧写固件到芯片FLASH (66)3.2.2.使用J-Link command 设置和查看相关调试信息 (69)3.3.如何给神舟IV号板供电 (69)3.1.1.使用USB供电 (69)3.1.2.使用外接电源供电 (69)3.1.3.使用JLINK V8供电 (70)3.4.如何通过串口下载一个固件到神舟IV号开发板 (71)3.5.如何在MDK开发环境中使用JLINK在线调试 (74)3.6.神舟IV号跳线含义 (77)3.6.1.启动模式选择跳线 (78)3.6.2.RS-232/RS-485选择跳线 (78)3.6.3.RTC实时时钟跳线 (78)4.第四章实战篇 (79)4.1.LED跑马灯实验 (80)4.1.1.意义与作用 (80)4.1.2.硬件设计 (83)4.1.3.软件设计 (83)4.1.4.下载与验证 (87)4.2.按键实验 (89)4.2.1.意义与作用 (89)4.2.2.实验原理 (90)4.2.3.硬件设计 (90)4.2.4.软件设计 (91)4.2.5.下载与验证 (93)4.3.蜂鸣器实验 (94)4.3.1.意义与作用 (94)4.3.2.实验原理 (95)4.3.3.硬件设计 (96)4.3.4.软件设计 (97)4.3.5.下载与验证 (98)4.4.1.意义与作用 (100)4.4.2.实验原理 (101)4.4.3.硬件设计 (102)4.4.4.软件设计 (103)4.4.5.下载与验证 (108)4.5.串口输入输出验 (109)4.5.1.意义与作用 (110)4.5.2.实验原理 (111)4.5.3.硬件设计 (112)4.5.4.软件设计 (113)4.5.5.下载与验证 (115)4.6.S YS T ICK系统滴答实验 (115)4.6.1.意义与作用 (116)4.6.2.实验原理 (117)4.6.3.硬件设计 (118)4.6.4.软件设计 (119)4.6.5.下载与验证 (122)4.7.产品唯一身份标识(U NIQUE D EVICE ID)实验 (123)4.7.1.意义与作用 (124)4.7.2.实验原理 (125)4.7.3.硬件设计 (126)4.7.4.软件设计 (127)4.7.5.下载与验证 (129)4.8.ADC模数转换实验 (130)4.8.1.意义与作用 (131)4.8.2.实验原理 (132)4.8.3.硬件设计 (133)4.8.4.软件设计 (134)4.8.5.下载与验证 (137)4.9.C ALENDAR简单RTC实时时钟实验 (138)4.9.1.意义与作用 (139)4.9.2.实验原理 (140)4.9.3.硬件设计 (141)4.9.4.软件设计 (142)4.9.5.下载与验证 (145)4.10.C ALENDAR实时时钟与年月日实验 (146)4.10.2.实验原理 (148)4.10.3.硬件设计 (149)4.10.4.软件设计 (151)4.10.5.下载与验证 (154)4.11.EEPROM读写测试实验 (155)4.11.1.意义与作用 (156)4.11.2.实验原理 (157)4.11.3.硬件设计 (159)4.11.4.软件设计 (161)4.11.5.下载与验证 (163)4.12.TIMER定时器实验 (164)4.12.1.意义与作用 (165)4.12.2.实验原理 (166)4.12.3.硬件设计 (167)4.12.4.软件设计 (169)4.12.5.下载与验证 (172)4.13.EXTI外部中断实验 (173)4.13.1.意义与作用 (174)4.13.2.实验原理 (175)4.13.3.硬件设计 (176)4.13.4.软件设计 (178)4.13.5.下载与验证 (181)4.14.315M无线模块扫描实验 (182)4.14.1.意义与作用 (183)4.14.2.实验原理 (184)4.14.3.硬件设计 (185)4.14.4.软件设计 (186)4.14.5.下载与验证 (188)4.15.EXTI无线315M模块外部中断实验 (189)4.15.1.意义与作用 (190)4.15.2.实验原理 (191)4.15.3.硬件设计 (192)4.15.4.软件设计 (195)4.15.5.下载与验证 (197)4.16.TFT彩屏显示实验 (198)4.16.1.意义与作用 (199)4.16.3.硬件设计 (201)4.16.4.软件设计 (204)4.16.5.下载与验证 (207)4.17.TFT触摸屏显示加触摸实验 (208)4.17.1.意义与作用 (209)4.17.2.实验原理 (211)4.17.3.硬件设计 (213)4.17.4.软件设计 (216)4.17.5.下载与验证 (221)4.18.硬件CRC循环冗余检验实验 (224)4.18.1.意义与作用 (225)4.18.2.实验原理 (226)4.18.3.硬件设计 (227)4.18.4.软件设计 (228)4.18.5.下载与验证 (230)4.19.PVD电源电压监测实验 (231)4.19.1.意义与作用 (232)4.19.2.实验原理 (233)4.19.3.硬件设计 (234)4.19.4.软件设计 (235)4.19.5.下载与验证 (237)4.20.STANDBY待机模式实验 (238)4.20.1.意义与作用 (239)4.20.2.实验原理 (240)4.20.3.硬件设计 (241)4.20.4.软件设计 (242)4.20.5.下载与验证 (244)4.21.STOP停止模式实验 (245)4.21.1.意义与作用 (246)4.21.2.实验原理 (247)4.21.3.硬件设计 (248)4.21.4.软件设计 (249)4.21.5.下载与验证 (251)4.22.CAN总线回环实验 (252)4.22.1.意义与作用 (253)4.22.2.实验原理 (254)4.22.4.软件设计 (256)4.22.5.下载与验证 (259)4.23.双CAN收发测试实验 (260)4.23.1.意义与作用 (261)4.23.2.实验原理 (262)4.23.3.硬件设计 (263)4.23.4.软件设计 (264)4.23.5.下载与验证 (266)4.24.485总线收发实验 (266)4.24.1.意义与作用 (267)4.24.2.实验原理 (268)4.24.3.硬件设计 (269)4.24.4.软件设计 (270)4.24.5.下载与验证 (272)4.25.SPI存储器W25X16实验 (273)4.25.1.意义与作用 (274)4.25.2.实验原理 (275)4.25.3.硬件设计 (276)4.25.4.软件设计 (277)4.25.5.下载与验证 (279)4.26.SD卡实验实验 (280)4.26.1.意义与作用 (281)4.26.2.实验原理 (282)4.26.3.硬件设计 (283)4.26.4.软件设计 (284)4.26.5.下载与验证 (286)4.27.音乐播放器实验 (287)4.27.1.意义与作用 (288)4.27.2.实验原理 (289)4.27.3.硬件设计 (290)4.27.4.软件设计 (291)4.27.5.下载与验证 (293)4.28. 2.4G无线模块收发实验 (294)4.28.1.意义与作用 (295)4.28.2.实验原理 (296)4.28.3.硬件设计 (297)4.28.5.下载与验证 (300)B固件升级DFU实验 (301)4.29.1.意义与作用 (303)4.29.2.实验原理 (306)4.29.3.硬件设计 (310)4.29.4.软件设计 (314)4.29.5.下载与验证 (317)B实现SD读卡器实验 (320)4.30.1.意义与作用 (321)4.30.2.实验原理 (322)4.30.3.硬件设计 (323)4.30.4.软件设计 (324)4.30.5.下载与验证 (326)B人机交互设备实验 (327)4.31.1.意义与作用 (328)4.31.2.实验原理 (329)4.31.3.硬件设计 (332)4.31.4.软件设计 (334)4.31.5.下载与验证 (336)B实现虚拟串口实验 (337)4.32.1.意义与作用 (338)4.32.2.实验原理 (340)4.32.3.硬件设计 (342)4.32.4.软件设计 (344)4.32.5.下载与验证 (348)B实现PC音频播放器实验 (349)4.33.1.意义与作用 (350)4.33.2.实验原理 (352)4.33.3.硬件设计 (354)4.33.4.软件设计 (355)4.33.5.下载与验证 (358)4.34.以太网实现HTTP服务器实验 (359)4.34.1.意义与作用 (361)4.34.2.实验原理 (364)4.34.3.硬件设计 (367)4.34.4.软件设计 (371)4.35.以太网实现T ELNET服务器实验 (377)4.35.1.意义与作用 (378)4.35.2.实验原理 (380)4.35.3.硬件设计 (382)4.35.4.软件设计 (383)4.35.5.下载与验证 (385)4.36.以太网实现TFTP服务器实验 (386)4.36.1.意义与作用 (387)4.36.2.实验原理 (389)4.36.3.硬件设计 (394)4.36.4.软件设计 (395)4.36.5.下载与验证 (397)4.37.以太网实现固件升级实验 (400)4.37.1.意义与作用 (401)4.37.2.实验原理 (403)4.37.3.硬件设计 (407)4.37.4.软件设计 (409)4.37.5.下载与验证 (411)4.7.产品唯一身份标识(Unique Device ID)实验4.7.1.意义与作用产品唯一的身份标识(Unique Device ID)非常适合:●用来作为序列号(例如USB字符序列号或者其他的终端应用)●用来激活带安全机制的自举过程●用来作为密码,在编写闪存时,将此唯一标识与软件加解密算法结合使用,提高代码在闪存存储器内的安全性。

stc8h1k08编程案例

stc8h1k08编程案例使用STC8H1K08单片机进行编程时,可以实现多种应用。

以下是10个使用STC8H1K08单片机的编程案例:1. LED灯控制:使用STC8H1K08单片机控制LED灯的亮灭,可以通过按键、光敏电阻或红外遥控器来触发LED灯的状态改变。

2. 温度监测与控制:通过连接温度传感器到STC8H1K08单片机,可以实时监测环境温度,并根据设定的阈值来控制电风扇或加热器的启停,实现温度控制。

3. 数码管显示:使用STC8H1K08单片机控制数码管的显示,可以实现时钟、计时器、计数器等功能。

通过按键可以调整显示的数值。

4. 蜂鸣器控制:通过STC8H1K08单片机控制蜂鸣器的开关,可以实现报警、提示或音乐播放等功能。

5. 电机控制:通过连接电机到STC8H1K08单片机,可以实现电机的正转、反转、加速、减速等控制功能。

可以应用于电动车、机器人等项目中。

6. 红外遥控器:使用STC8H1K08单片机接收和解码红外遥控器信号,可以实现对电视、空调、音响等家电设备的控制。

7. 蓝牙通信:通过STC8H1K08单片机和蓝牙模块的串口通信,可以实现与手机或电脑的数据传输和远程控制。

8. 触摸开关:使用STC8H1K08单片机和触摸传感器,可以实现触摸开关的功能。

通过触摸传感器检测触摸信号,控制灯光、电器等的开关。

9. 智能家居控制:通过STC8H1K08单片机和各种传感器的连接,可以实现智能家居控制系统,如智能灯光控制、智能窗帘控制、智能门锁控制等。

10. 数据采集与存储:使用STC8H1K08单片机连接各种传感器,可以实现数据采集并存储到SD卡或EEPROM中,用于后续数据分析和处理。

以上是使用STC8H1K08单片机的编程案例,通过学习和实践这些案例,可以加深对单片机编程的理解和应用能力。

第9章 STC单片机时钟、复位和电源模式原理及实现(2)

STC单片机电源模式

--掉电模式

【例】控制STC单片机进入和退出掉电模式C语言描述的例子

#include "reg51.h"

#include "intrins.h"

STC单片机电源模式

--掉电模式

STC单片机除了提供了内部掉电唤醒定时器WKTCL和 WKTCH外,还设计的2个隐藏的特殊功能寄存器 WKTCL_CNT和WKTCH_CNT,用来控制内部掉电唤 醒专用定时器。

WKTCL_CNT和WKTCL共用一个地址、WKTCH_CNT和 WKTCH共用一个地址。WKTCL_CNT和WKTCH_CNT是隐 藏的,读者看不到。

和WKTCL的{7:0}构成最长15位的计数值(0~32767)。

WKTCL和WKTCH寄存器各位的含义

比特 地址 复位值

B7 B6 B5 B4 B3 B2 B1 B0

WKTCL 0xAA 11111111

WKTCH 0xAB 01111111 WKTEN

注:WKTEN为内部停机唤醒定时器的使能控制位。当该位为1时,允许内部停 机唤醒定时器;否则,禁止内部停机唤醒定时器。

#include "reg51.h"

void wakeup() interrupt 0

//声明外部中断0的中断服务程序

{

}

void main()

{

long int j;

IT0=1;

//只允许下降沿触发

EX0=1;

//允许外部中断0

EA=1;

//CPU允许响应中断

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

STC单片机唯一ID保护及例子及思路

STC单片机唯一ID保护的例子及思路(摘自STC-ISP V6.XX【重要说明】部分)

关于ID号在大批量生产中的应用方法(较多客户的用法)(转载)

先烧一个程序进去(选择下次下载用户程序时不擦除用户EEPROM

区),读程序区的ID号(STC15系列是程序区的最后7个字

节),经用户自己的复杂的加密算法对程序区的ID号加密运算后生成一个新的数---用户自加密ID号,写入STC15系列用户

的EEPROM区的EEPROM。

再烧一个最终出厂的程序进去(选择下次下载用户程序时将用户EEPROM区一并擦除),在用户程序

区多处读程序区的ID号和用户自加密ID号比较(经用户自己的复杂的解密算法解密后),如不对应,则6个月后随机异常,

或200次开机后随机异常。

最终出厂的程序不含加密算法。

另外,在程序区的多个地方判断用户自己的程序是否被修改,如被修改,则6个月后随机异常,或200次开机后随机异常,

将不用的用户程序区用所谓的有效程序全部填满。

《应用笔记》

单片机加密保护的几种方式:

1、法律保护

由完善的法律加强对盗版的打击。

在单片机程序里添加自己的版权、LOGO标记等,作为法庭上的证据(当然要加密保存,并反跟踪,程序运行中要校验是否被修改,如是则作相应的处理)。

2、技术保护。

其实理论上所有的单片机加密都会被破解,只是成本的问题(含时间成本、金钱成本等)。

只要做到解密的成本足够大,让破解者觉得无利可

图即算成功!

通常是加密的容易而破解难。

现代芯片的加密主要有工艺上缩小线宽、将保密位深埋、读写协议保密、读取敏感区域时自动重启等等方法,让破解者不能取得内部BIN执行代码。

假如一个系统的成本为:开发+测试+投产只需5万元,而破解得到BIN 文件却要10万元,这时哪谁还去做破解的傻事??

而且如果开发者使用了关联单片机唯一ID的保护方式,哪怕破解者千辛万苦取得了BIN文件还不能直接使用,就可以大大增加了系统的保密性。

加密者使用唯一ID的加密就像PC软件使用USB加密狗加密方式和银行网银的证书加密方式,都是通过唯一的认证工具,让系统识别合法用户。

BIN文件需要反汇编来修改,即使在PC如此先进的跟踪环境下,破解PC软件的USB加密狗的办法都很困难,更况且是在单片机的调试环境?!

加密者可使用多重巧妙的加密(包括动态加密、代码CRC32校验、动态陷阱和随机报错等等),破坏反汇编器的跟踪,这时需要破解者人工进行层层跟踪,这个可是个浩大的工程,

人力金钱成本和时间成本也是很大的,往往比重新开发还高,得不偿失啊。

这绝不是学校的例题一样:将“判断指令JNZ改为JZ”这么简单!至于网上有人说利用单片机外部器件(例如:DS18B20)的唯一ID用来加

密,却忘了破解者可以使用另一小单片机模拟这个唯一ID,这样的加密方法是非常脆弱的。

一定要使用象STC单片机的内部唯一ID加密才是上策!

有人说,STC单片机早期的唯一ID存在于RAM中的7个字节,而不是光刻在硅晶片上的唯一ID,容易被破坏:只要在程序前做一个转跳去修改该RAM的ID区域为原ID可以破解。

或者直接跳过该ID的判断来解密。

哈哈,听上去不错,但实际上加密者可以在启动后其复制到变量中使用,以及在程序中有技巧地重重判断程序本身是否被修改了。

若发

现被修改则进入保护陷阱!

现在,新的STC15F系列单片机还在增加了一种在程序FLASH最后7个字节的新唯一ID!这个是不可改写的,可增加保密程度,数据更安全了。

所以好好利用单片机内部的唯一ID,是加密的利器,对保护投资者、开发者的合法权益就具有很大意义了。

3、不断优化完善系统,升级固件和产品,赢得客户。

<相关链接>

●具全球唯一ID号的加密单片机亮相IIC-China 2011

●STC单片机中全球唯一ID号的使用及编程方法(作者:杜洋,视频密

码:111811)。