rc4加密原理

RC4加密算法学习

RC4加密算法学习为了⽔博客不择⼿段(其实是ida⾃动绕反调试的插件没安上做不动NCTF了,呜呜呜)tea已经⽔过了,那就⽔⼀篇rc4吧(简介RC4(来⾃Rivest Cipher 4的缩写)是⼀种流加密算法,密钥长度可变。

它的加解密使⽤相同的密钥,因此也属于对称加密算法。

RC4是有线等效加密(WEP)中采⽤的加密算法,也曾经是TLS可采⽤的算法之⼀。

其最重要的实现是初始化算法和伪随机⼦密码的⽣成。

RC4的实现是以字节流的⽅式依次加密明⽂中的每⼀个字节,解密的时候也是依次对密⽂中的每个字节解密。

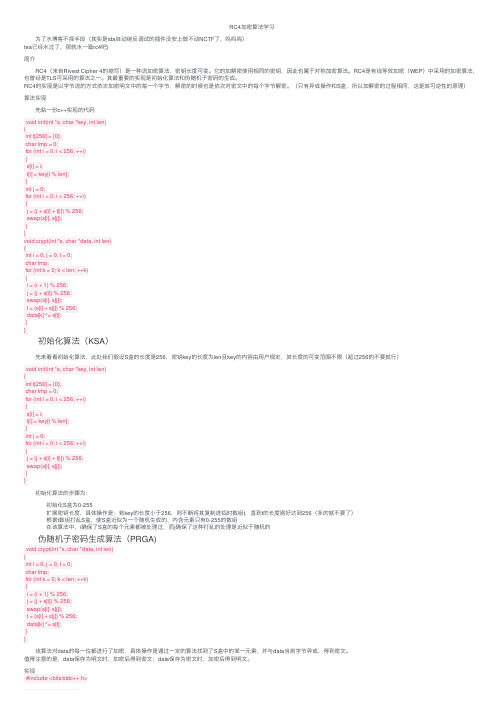

(只有异或操作和S盒,所以加解密的过程相同,这是其可逆性的原理)算法实现先贴⼀份c++实现的代码void init(int *s, char *key, int len){int t[256] = {0};char tmp = 0;for (int i = 0; i < 256; ++i){s[i] = i;t[i] = key[i % len];}int j = 0;for (int i = 0; i < 256; ++i){j = (j + s[i] + t[i]) % 256;swap(s[i], s[j]);}}void crypt(int *s, char *data, int len){int i = 0, j = 0, t = 0;char tmp;for (int k = 0; k < len; ++k){i = (i + 1) % 256;j = (j + s[i]) % 256;swap(s[i], s[j]);t = (s[i] + s[j]) % 256;data[k] ^= s[t];}}初始化算法(KSA)先来看看初始化算法,此处我们假设S盒的长度是256,密钥key的长度为len且key的内容由⽤户规定,其长度的可变范围不限(超过256的不要就⾏)void init(int *s, char *key, int len){int t[256] = {0};char tmp = 0;for (int i = 0; i < 256; ++i){s[i] = i;t[i] = key[i % len];}int j = 0;for (int i = 0; i < 256; ++i){j = (j + s[i] + t[i]) % 256;swap(s[i], s[j]);}}初始化算法的步骤为:初始化S盒为0-255扩展密钥长度,具体操作是:若key的长度⼩于256,则不断将其复制进临时数组t,直到t的长度刚好达到256(多的就不要了)根据t数组打乱S盒,使S盒近似为⼀个随机⽣成的、内含元素只有0-255的数组在该算法中,i确保了S盒的每个元素都被处理过,⽽j确保了这种打乱的处理是近似于随机的伪随机⼦密码⽣成算法(PRGA)void crypt(int *s, char *data, int len){int i = 0, j = 0, t = 0;char tmp;for (int k = 0; k < len; ++k){i = (i + 1) % 256;j = (j + s[i]) % 256;swap(s[i], s[j]);t = (s[i] + s[j]) % 256;data[k] ^= s[t];}}该算法对data的每⼀位都进⾏了加密,具体操作是通过⼀定的算法找到了S盒中的某⼀元素,并与data当前字节异或,得到密⽂。

rc4流密码算法的原理

rc4流密码算法的原理

RC4流密码算法是一种对称密钥加密算法,它可以用于保护数据的机密性和完整性。

RC4算法是由美国密码学家罗纳德·里维斯(Ronald Rivest)于1987年设计的,它是一种流密码算法,即将明文流和密钥流进行异或运算,得到密文流的过程。

RC4算法的核心是一个伪随机数生成器(PRNG),它根据密钥生成一个伪随机的密钥流,然后将明文流和密钥流进行异或运算,得到密文流。

RC4算法的加密过程如下:

1. 初始化:将一个256字节的状态向量S初始化为0~255的排列,然后根据密钥K对S进行置换,生成一个伪随机的密钥流。

2. 加密:将明文M和密钥流K进行异或运算,得到密文C。

3. 更新状态向量:根据加密后的密文C更新状态向量S,使其变得更加随机。

4. 重复加密:重复步骤2和3,直到所有的明文都被加密。

RC4算法的解密过程与加密过程相同,只需要将密文和密钥进行异或运算即可得到明文。

RC4算法的优点是加密速度快,实现简单,适用于加密数据流。

但是RC4算法的密钥长度较短,只有40位或128位,容易被暴力破解。

此外,RC4算法的密钥流不够随机,存在一些弱密钥,容易被攻击者利用。

因此,现在已经不推荐使用RC4算法进行加密。

实验9使用RC4进行数据加密和解密

实验9 RC4算法

一实验目的

1了解RC4算法的过程;

2使用RC4 算法对数据进行加密和解密。

二实验原理

1RC4算法是一种序列密码体制(或称流密码体制),其加密密钥和解密密钥相同。

2RC4的密钥长度可变,但是为了保证安全强度,目前RC4至少使用128位的密钥。

三实验步骤

1RC4有两个主要的算法:________和__________。

2密钥调度算法的作用是将一个随机密钥变换成一个初始置换,即相当于初始化状态矢量S盒;

3伪随机数生成算法的作用是利用初始置换S盒生成一个伪随机数输出序列。

4下载RC4.rar

5通过输入密钥来运行RC4加密(解密)程序

两人一组完成实验,每次实验一个同学负责加密,另一个同学负责解密。

①A同学在D盘下新建一个文件夹,命名为自己的姓名,在这个文件夹

下新建一个1.txt文档,选择下表中第一个明文进行实验,将加密后的

文档发给B同学;

B同学对收到的文档进行解密。

②B同学在D盘下新建一个文件夹,命名为自己的姓名,在这个文件夹

下新建一个11.txt文档,选择下表中第二个明文进行实验,将加密后的

文档发给A同学;

A同学对收到的文档进行解密。

③两个同学对第三个明文进行实验,观察密钥的长度

(提示:为了保证安全强度,目前RC4至少使用128位的密钥,即16字节,本程序中给出的密钥长度最短长度为16个字节,如果你加密的密钥长度小于16个字节,计算机处理的时候自动在后面添加0,补足16个字节;如果你所给的密钥长度大于16个字节,则计算机只处理前面16个字节,注意加解密过程中密钥的一致性)。

rc4加密算法原理

rc4加密算法原理宝子!今天咱们来唠唠那个超有趣的RC4加密算法。

RC4啊,就像是一个超级神秘的小魔法师在数据的世界里捣鼓着魔法。

它是一种流加密算法呢。

啥叫流加密呢?你可以想象啊,就像有一条源源不断的河流,数据就像河里的小水滴,这个算法呢,就是给这些小水滴穿上一件神奇的隐形衣。

这个算法的核心是一个叫做密钥调度算法(KSA)的东西。

它就像是这个魔法的启动咒语。

咱们先得有个密钥,这个密钥就像是打开加密魔法大门的钥匙。

这个密钥可以是各种各样的字符组合,就像你自己设置的超级密码一样。

比如说,你可以用你的生日加上你最喜欢的宠物名字之类的,组成一个独特的密钥。

当我们把这个密钥交给KSA的时候,它就开始在背后悄悄搞事情啦。

它会根据这个密钥来初始化一个内部的状态数组。

这个数组就像是一个超级大的魔法盒,里面有好多小格子,每个小格子都有自己的小秘密哦。

这个初始化的过程呢,就像是在魔法盒里按照密钥的指示摆放各种魔法道具一样,每个道具都放在特定的位置,这样就为后面的加密魔法做好了准备。

然后呢,还有一个伪随机生成算法(PRGA)。

这个算法就像是魔法盒开始发挥作用啦。

它会根据之前初始化好的状态数组,生成一个伪随机的字节流。

这里为啥说是伪随机呢?就像是这个字节流看起来像是随机产生的,但其实是根据我们的密钥和初始化的状态有规律地生成的。

这个字节流啊,就像是那股神奇的力量,要去给我们的数据小水滴加密啦。

当我们要加密真正的数据的时候,比如说你想加密你给好朋友的小秘密消息。

这个伪随机字节流就会和你的消息一个字节一个字节地进行操作。

就像把消息的每个字节和字节流里对应的字节来个魔法融合。

如果是加密的话,就把它们按照一定的规则组合在一起,让原来的消息变得像一团乱码一样,只有知道密钥的人才能把它还原回来。

解密的过程呢,其实就是反过来的加密过程。

就像是把穿了隐形衣的小水滴再把隐形衣脱下来一样。

因为加密和解密用的是同一个密钥,所以只要有这个密钥,就可以轻松地把加密后的乱码还原成原来的消息啦。

rc4 实验报告

rc4 实验报告RC4 实验报告引言:RC4(Rivest Cipher 4)是一种流密码算法,由Ron Rivest于1987年设计。

它以其简单高效的特点而被广泛应用于网络通信和数据加密领域。

本实验旨在通过实际操作和分析,深入了解RC4算法的原理和应用。

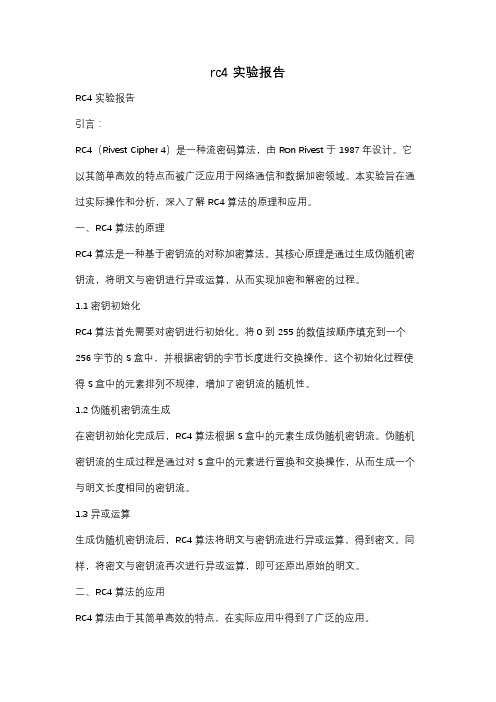

一、RC4算法的原理RC4算法是一种基于密钥流的对称加密算法。

其核心原理是通过生成伪随机密钥流,将明文与密钥进行异或运算,从而实现加密和解密的过程。

1.1 密钥初始化RC4算法首先需要对密钥进行初始化。

将0到255的数值按顺序填充到一个256字节的S盒中,并根据密钥的字节长度进行交换操作。

这个初始化过程使得S盒中的元素排列不规律,增加了密钥流的随机性。

1.2 伪随机密钥流生成在密钥初始化完成后,RC4算法根据S盒中的元素生成伪随机密钥流。

伪随机密钥流的生成过程是通过对S盒中的元素进行置换和交换操作,从而生成一个与明文长度相同的密钥流。

1.3 异或运算生成伪随机密钥流后,RC4算法将明文与密钥流进行异或运算,得到密文。

同样,将密文与密钥流再次进行异或运算,即可还原出原始的明文。

二、RC4算法的应用RC4算法由于其简单高效的特点,在实际应用中得到了广泛的应用。

2.1 网络通信加密RC4算法被广泛应用于网络通信的加密过程中。

通过在发送端和接收端使用相同的密钥进行加密和解密,可以保证通信过程中的数据安全性。

同时,RC4算法的高效性也使得其适用于高速网络通信,不会对传输速度造成明显的影响。

2.2 数据加密RC4算法也被用于对数据进行加密。

在数据存储和传输过程中,通过使用RC4算法加密数据,可以有效防止数据被非法获取和篡改。

对于需要保护数据安全性的应用场景,RC4算法是一种简单可靠的加密选择。

2.3 密码保护RC4算法还可以用于密码保护的应用场景。

通过将用户的密码与RC4算法生成的密钥流进行异或运算,可以对密码进行加密存储。

这样即使用户的密码被泄露,也无法直接获取原始密码,增加了密码的安全性。

RC4流密码加密算法

文中所提加密方案所使用的核心加密算法为RC4流密码加密算法,该算法简洁易于软件实现,加密速度快,安全性比较较高。

RC4算法:RC4算法非常简单,易于描述:用从1到256个字节(8到2048位)的可变长度密钥初始化一个256个字节的状态矢量S,S的元素记为S[0],S[1],⋯,S[255],从始至终置换后的S包含从0到255的所有8比特数.对于加密和解密,字节K由S中256个元素按一定方式选出一个元素而生成.每生成一个K的值,S中的元素就被重新置换一次.1 初始化S开始时,S中元素的值被置为按升序从0到255,即s[0]=0,S[1]=1,⋯,S[255]=255.同时建立一个临时矢量T.如果密钥K的长度为256字节,则将K赋给T.否则,若密钥长度为keylen字节,则将K的值赋给T的前keylen个元素,并循环重复用K的值赋给T剩下的元素,直到T的所有元素都被赋值.这些预操作可概括如下:/*初始化*/for i=0 to 255 doS[i]=i;T[i]=K[i mod keylen]然后用T产生S的初始置换.从S[0]到S[255],对每个S[i],根据由T[i]确定的方案,将S[i]置换为S中的另一字节:/*S的初始序列*/j=0for i=O to 255 doj=(j+s[i]+T[i])mod 256swap(s[i],s[j]);因为对S的操作仅是交换,所以惟一的改变就是置换.S仍然包含所有值为0到255的元素.2 密钥流的生成矢量S一旦完成初始化,输人密钥就不再被使用.密钥流的生成是从s[0]到S[255],对每个S[i],根据当前S的值,将S[i]与S中的另一字节置换.当S[255]完成置换后,操作继续重复,从S[0]开始:/*密钥流的产生*/i,j=0while(true)i=(i+1)mod 256j=(j+S[i])mod 256swap(sEi],s[j])t=(sEi]+s[j])mod 256;k=S[t]加密中,将k的值与下一明文字节异或;解密中,将k的值与下一密文字节异或.加密方案:本文以RC4算法为核心加密算法提出三种加密方案,其中方案一与方案二类似。

rc4密码算法

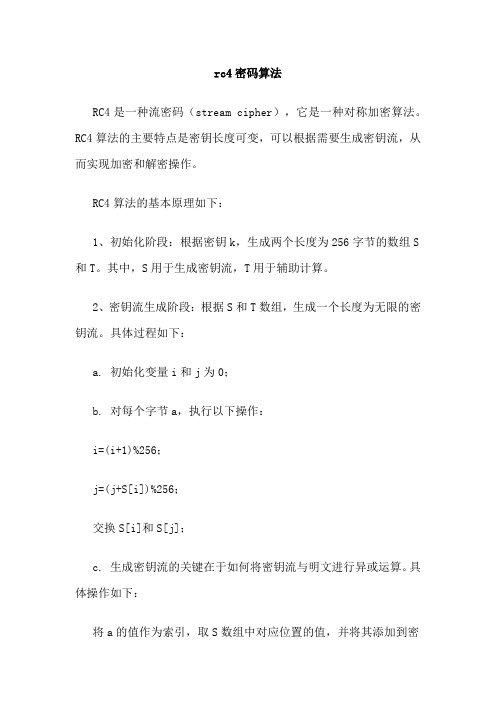

rc4密码算法RC4是一种流密码(stream cipher),它是一种对称加密算法。

RC4算法的主要特点是密钥长度可变,可以根据需要生成密钥流,从而实现加密和解密操作。

RC4算法的基本原理如下:1、初始化阶段:根据密钥k,生成两个长度为256字节的数组S 和T。

其中,S用于生成密钥流,T用于辅助计算。

2、密钥流生成阶段:根据S和T数组,生成一个长度为无限的密钥流。

具体过程如下:a. 初始化变量i和j为0;b. 对每个字节a,执行以下操作:i=(i+1)%256;j=(j+S[i])%256;交换S[i]和S[j];c. 生成密钥流的关键在于如何将密钥流与明文进行异或运算。

具体操作如下:将a的值作为索引,取S数组中对应位置的值,并将其添加到密钥流中;将密钥流中对应位置的值与a异或,得到新的S数组中的值;3、加密和解密阶段:将明文或密文与密钥流进行异或运算,得到加密或解密后的数据。

具体操作如下:将明文或密文与密钥流逐字节进行异或运算;得到加密或解密后的数据。

RC4算法具有以下特点:1、密钥长度可变,可以根据需要生成任意长度的密钥流;2、密钥流生成算法简单,易于实现;3、对明文的异或运算可以实现加解密的一一对应关系,即加密后的密文可以通过相同的密钥流和异或运算得到原始的明文;4、由于密钥流中每个字节是动态生成的,因此RC4算法具有一定的随机性和抗击差分攻击的能力。

然而,由于RC4算法的密钥流是基于随机数生成的,因此如果密钥k的保密性得不到保证,算法的安全性也会受到威胁。

此外,RC4算法还存在其他的安全漏洞,例如在某些情况下可能存在弱密钥和特定密钥等安全问题。

因此,在使用RC4算法进行加密时,需要注意选择足够安全的密钥和合适的加密方案。

RC4 - NSR@HEU 哈尔滨工程大学网络与信息安全研究团队

RC4算法的起源RC4加密算法是大名鼎鼎的RSA三人组加密算法大名的中头年中的头号人物Ron Rivest在1987年设计的密钥长度可变的流加密算法簇。

之所以称其为簇,是由于其核心部分的S box长度可S-box为任意,但一般为256字节。

该算法的速度可以达到DES加密的10倍左右。

倍左右RC4算法的S盒RC4是一个典型的序列密码,它以一个足够大是个典型的序列密它以个足够大的数组为基础,对其进行非线性变换,产生非线性的密钥序列般把这个大数组称盒性的密钥序列,一般把这个大数组称S盒。

S盒的大小根据n的值变化,一般RC4算法可以生成总数为N=2n个元素的S盒。

一般n=8,即N=256.RC4盒般即的每个输出都是数组S中的一个元素,要实现这些,需要两个过程,一个是设置S的初始序列,些需要两个过程个是设置的初始序列称为密钥调度算法,另一个是用来选取随机元素的原始编列顺序称为随机生成算法并修改S的原始编列顺序,称为随机生成算法。

RC4算法的基本原理S-box长度和密钥长度均为为n。

先来看看算法的初假设S b先来看看算法的初始化部分(用类C伪代码表示):for(i=0;i<n;i++){for (i=0; i<n; i++){s[i]=i;}j=0;(;;)for (i=0; i<n; i++){j=(j+s[i]+T[i])%256;swap(s[i], s[j]);}RC4算法的基本原理是临时建立的一个向量,如果种子密钥K的T[i]是临时建立的个向量如果种子密钥长度为256字节,则将K赋给T,否则将K的值赋给T的钱(|K|/8 )个元素,并不断重复加载K的/8)个元素并不断重复加载值,直到T被填满。

在初始化的过程中,密钥的主要功能是将S-box 搅乱,i确保S-box的每个元素都得到处理,j保证搅乱S box的每个元素都得到处理S-box的搅乱是随机的。

而不同的S-box在经过伪随机子密码生成算法的处理后可以得到不同的子密钥序列,并且,该序列是随机的:RC4算法的基本原理i=j=0;i j0while (明文未结束)(明未束){++i%=n;++i%=n;j=(j+s[i])%n;swap(s[i], s[j]);sub_k s((s[i]+s[j])%n);sub k=s((s[i]+s[j])%n);}练习已知条件:n=3条件种子密钥为5、6、7计算:sub_kRC4算法的小结加密时将的值字密时•加密时,将k的值与明文字节异或;解密时,k的值与密文字节异或将值字节异•为了安全强度,目前的RC4至少使用128位密钥防止穷举攻击密钥,防止穷举攻击•RC4算法可以看成一个有限状态的自动机,S-box和i、j索引的具体取值为RC4的一个状态:T(S0,S1,S2……S255,i,j)。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

RC4加密原理

介绍

RC4是一种流密码(stream cipher)加密算法,由罗纳德·里维斯(Ronald Rivest)于1987年设计。

RC4以其简单和高效而在许多领域被广泛使用,包括网络通信、无线网络、加密协议等。

本文将深入探讨RC4加密原理及其应用。

加密机制

RC4是一种对称加密算法,使用相同的密钥进行加密和解密。

其核心思想是将明文和密钥进行混合,产生随机的密钥流,然后将密钥流与明文进行异或运算,从而产生密文。

加密和解密过程是相同的,只需要使用相同的密钥流即可还原明文。

初始化

在RC4算法中,首先需要对一个256字节的状态向量进行初始化,并使用密钥对状态向量进行混洗。

状态向量的初始顺序是固定的,而密钥的不同会导致不同的混洗结果。

密钥调度算法

密钥调度算法是RC4的核心部分,它使用密钥和状态向量进行多轮的异或和置换操作,以生成最终的密钥流。

1.密钥扩展:如果密钥长度小于256字节,则将密钥重复拼接,使其长度达到

256字节。

然后,将重复后的密钥字节与状态向量中的对应字节进行异或运算,得到新的状态向量。

2.初始置换:对状态向量进行初始置换,将状态向量中的字节按顺序排列。

3.加密轮次:RC4使用多轮的加密轮次,每轮都会对状态向量进行一次混洗。

具体操作是,将状态向量中的一个字节与当前轮次的轮次值相加,然后将结果与另一个字节进行交换。

4.密钥流生成:加密轮次完成后,状态向量被混洗得到一个不可预测的状态。

此时,将状态向量中的字节作为密钥流输出。

安全性分析

尽管RC4算法在实践中广泛应用,但其安全性受到一些严重的漏洞威胁。

以下是对RC4安全性的一些分析:

密钥重用

在RC4算法中,如果使用相同的密钥对不同的消息进行加密,攻击者可以从密文中获取有关密钥和明文的信息。

因此,密钥重用是一种严重的安全漏洞,应尽量避免使用相同的密钥进行多次加密。

密钥猜测

由于RC4算法的密钥调度算法具有一定的规律性,攻击者可以通过分析大量的密文和对应的明文来推断密钥的部分或全部内容。

因此,密钥的安全性直接影响了RC4

算法的安全性。

密钥长度

较短的密钥长度容易受到暴力破解和字典攻击的威胁。

为了提高RC4算法的安全性,密钥的长度应该足够长且具有足够的随机性。

应用案例

RC4算法广泛应用于各种加密协议和通信协议中,以保护数据的机密性。

以下是一

些典型的RC4应用案例:

WEP加密

无线等效协议(Wired Equivalent Privacy,WEP)是最早用于保护Wi-Fi网络的

加密协议之一。

WEP使用RC4算法对无线数据进行加密,以保护数据的机密性。

然而,由于RC4算法的漏洞,WEP的安全性很差,并已被更强大的加密协议所取代。

SSL/TLS加密

安全套接层(Secure Sockets Layer,SSL)和传输层安全(Transport Layer Security,TLS)是用于保护网站和网络通信安全的协议。

SSL/TLS协议使用RC4

算法进行对称加密,以确保服务器和客户端之间的通信安全。

密码保险箱

密码保险箱应用程序使用RC4算法对存储在其中的敏感信息,如密码、信用卡号码等进行加密。

用户通过提供密钥来解密并访问存储在密码保险箱中的信息。

总结

本文深入探讨了RC4加密算法的原理和应用。

RC4以其简单和高效而在各个领域被广泛使用,但其安全性仍然存在一些问题。

为了确保RC4算法的安全性,用户应避免密钥重用,选择足够长且具有足够随机性的密钥,并及时更新密钥以防止密钥猜测攻击。

同时,为了保护通信和存储的机密性,我们应该采用更加安全的加密算法来取代RC4。